Les 15 principals tècniques de descoberta de contrasenyes utilitzades pels pirates informàtics 2022 2023

Consulteu més de 15 tipus diferents de Tècniques de trencament de contrasenyes utilitzades pels pirates informàtics . Sempre hauríeu de ser ben conscients d'aquest tipus d'atacs.

La ciberseguretat aconsella establir una contrasenya bona i llarga. Tanmateix, la ciberseguretat no ens ensenya com identificar els intents de pirateria. No importa com de fortes siguin les teves contrasenyes; Sempre hi ha una opció perquè els pirates informàtics pirategin les vostres contrasenyes.

Avui en dia, els pirates informàtics segueixen algorismes ben desenvolupats, que acceleren els processos de mineria de contrasenyes. Per tant, si sou dels que pensen que establir una contrasenya difícil no sempre és suficient, aquest article és només per a vosaltres.

Llista de 17 tècniques de trencament de contrasenyes utilitzades pels pirates informàtics el 2022 i el 2023

Parlarem d'algunes de les tècniques de pirateig de contrasenyes que utilitzen els pirates informàtics per piratejar els nostres comptes. Cal tenir en compte que només hem compartit tècniques comunes de pirateig de contrasenyes utilitzades pels pirates informàtics, no totes.

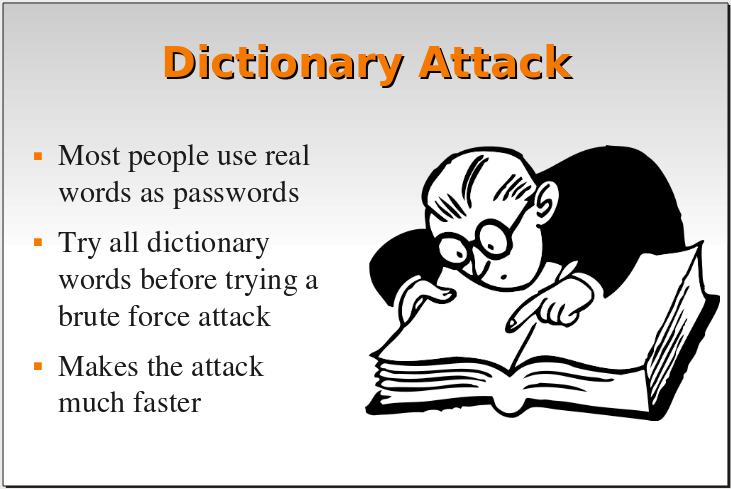

1. Atac de diccionari

L'atac al diccionari és una tècnica que utilitzen la majoria dels pirates informàtics ocasionals per determinar la frase de contrasenya provant sort diverses vegades. Contràriament al seu nom, funciona com un diccionari format per paraules normals que moltes persones utilitzen com a contrasenya. En els atacs de diccionari, els pirates informàtics intenten descifrar les vostres contrasenyes fent conjectures aleatòries.

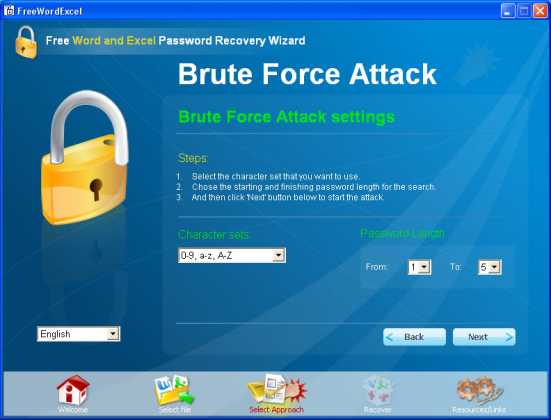

2. Atac de força bruta

Bé, Brute-Force és una versió avançada d'atac de diccionari. En aquest atac, el pirata informàtic envia moltes contrasenyes o frases de contrasenya amb l'esperança d'endevinar correctament al final. El paper de l'atacant és comprovar sistemàticament totes les contrasenyes i frases de contrasenya possibles fins que es trobi la correcta.

3. Phishing

És un dels mètodes més fàcils que utilitzen els pirates informàtics. No fa res, simplement demana als usuaris les seves contrasenyes, però el procés de sol·licitud de contrasenyes és únic i diferent. Per dur a terme una campanya de pesca, els pirates informàtics creen una pàgina falsa i us demanen que inicieu sessió amb el vostre nom d'usuari i contrasenya. Un cop introduïu les dades, les vostres dades es transfereixen al servidor del pirata informàtic.

4. Troians, virus i altres programes maliciosos

Els pirates informàtics solen desenvolupar aquests programes amb l'únic propòsit de generar una destrucció específica. Normalment, els virus i els cucs s'afegeixen al sistema d'un usuari perquè puguin aprofitar al màxim un dispositiu o una xarxa en el seu conjunt i normalment es difonen per correu electrònic o s'amaguen en qualsevol aplicació.

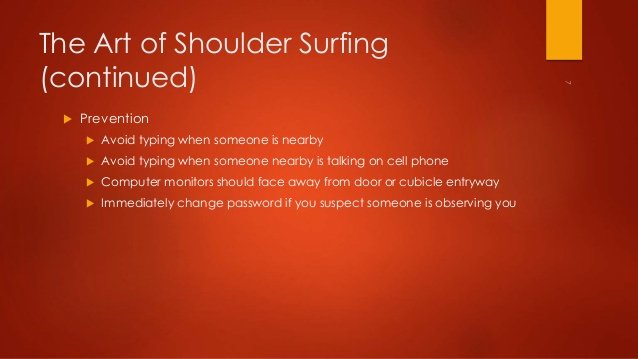

5. Surf d'espatlla

Bé, el surf a l'espatlla és la pràctica d'espiar l'usuari d'un caixer automàtic o d'un altre dispositiu electrònic per obtenir el seu PIN, contrasenya, etc. A mesura que el món es fa més intel·ligent, la tècnica de l'espatlla es torna menys efectiva.

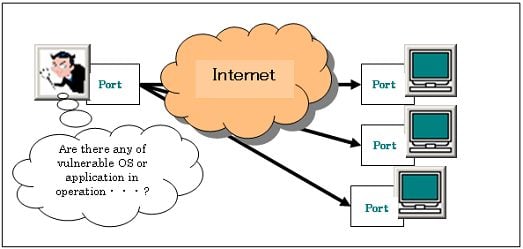

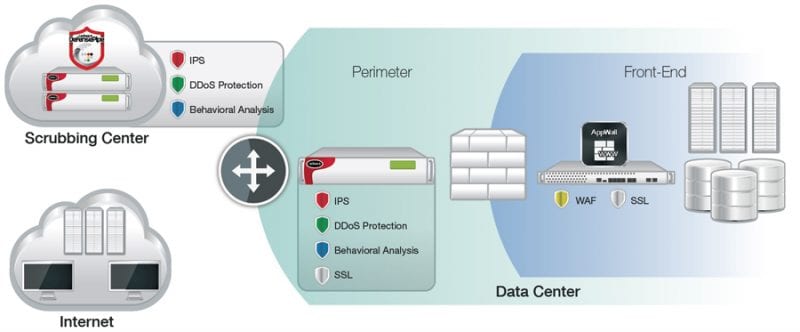

6. Atac d'exploració de ports

Aquesta tècnica s'utilitza sovint per trobar vulnerabilitats en un servidor determinat. Normalment l'utilitzen els administradors de seguretat per trobar vulnerabilitats en un sistema. Port Scan Attack s'utilitza per enviar un missatge a un port i esperar una resposta, les dades rebudes del port obert són una invitació als pirates informàtics a piratejar el vostre servidor.

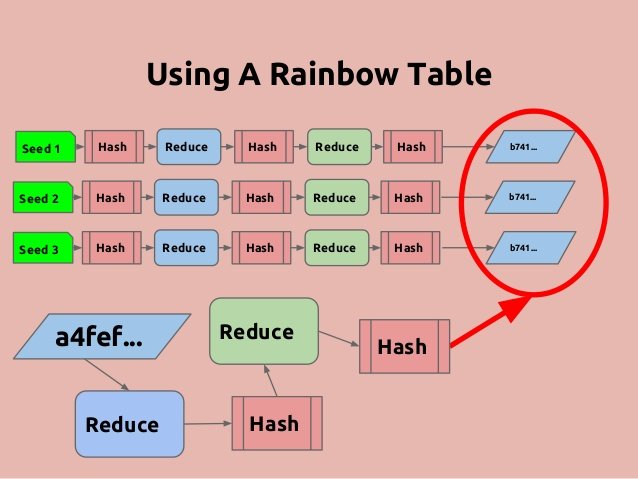

7. Taula d'atac de l'arc de Sant Martí

Bé, Rainbow Table sol ser un gran diccionari amb molts hashes i contrasenyes precalculats a partir d'ells. La diferència principal entre Rainbow i altres atacs de diccionari és que la taula Rainbow està dissenyada específicament per a hash i contrasenyes.

8. Cracking fora de línia

És una de les tècniques de pirateig de contrasenyes més utilitzades per als pirates informàtics. En aquest atac, el pirata informàtic intenta recuperar una o més contrasenyes del fitxer de memòria cau del navegador. Tanmateix, en el pirateig de contrasenyes fora de línia, el pirata informàtic ha de tenir accés físic a l'ordinador de destinació.

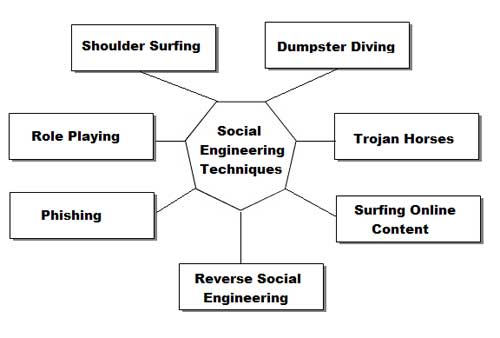

9. Enginyeria social

L'enginyeria social és un atac que es basa en gran mesura en la interacció humana i sovint implica enganyar la gent perquè infringeixi els procediments de seguretat normals. Els pirates informàtics poden provar diferents trucs per entrar en els procediments de seguretat normals.

10. Endevinar

Aquí els pirates informàtics intenten endevinar les vostres contrasenyes; Fins i tot poden intentar endevinar la vostra resposta de seguretat. En resum, els pirates informàtics poden intentar endevinar-ho tot per trencar la seva seguretat i piratejar el vostre compte. Tanmateix, gràcies a les verificacions en dos passos, aquest tipus de mètodes sol ser un fracàs avui dia.

11. Atac híbrid

Bé, l'atac híbrid és una altra tècnica de pirateria coneguda molt utilitzada pels pirates informàtics. És una combinació de diccionari i atac de força bruta. En aquest atac, els pirates informàtics afegeixen números o símbols al nom del fitxer per trencar amb èxit la contrasenya. La majoria de la gent canvia les seves contrasenyes simplement afegint un número al final de la contrasenya actual.

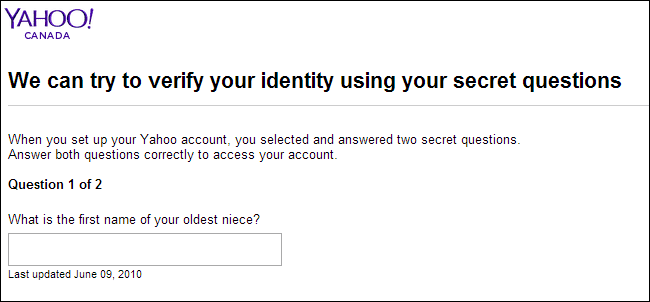

12. Desenvolupar preguntes de seguretat

Bé, ara tots hem configurat una pregunta de seguretat a la nostra plataforma de xarxes socials. Les preguntes de seguretat són útils quan no recordeu aquesta contrasenya. Així que feu clic a He oblidat la contrasenya i allà heu de respondre la pregunta de seguretat per restablir la vostra contrasenya. Tanmateix, els pirates informàtics també intenten endevinar preguntes de seguretat. Bé, sempre hem de recordar el fet que les respostes a una pregunta de seguretat són una cosa fàcil de recordar i que tenen un significat personal per a vostè. Per tant, si el pirata informàtic és el vostre amic o parent, pot endevinar fàcilment la resposta de seguretat.

13. Markov encadena els atacs

És una de les tècniques de pirateig de contrasenyes més perilloses utilitzades pels pirates informàtics. En els atacs de Markov Chains, els pirates informàtics compilen una base de dades específica de contrasenyes. Primer divideixen les contrasenyes en 2 o 3 síl·labes i després desenvolupen un nou alfabet. Per tant, la tecnologia es basa principalment en fer coincidir diferents combinacions de contrasenyes fins que trobeu la contrasenya original. S'assembla molt a un atac de diccionari, però és molt més avançat que això.

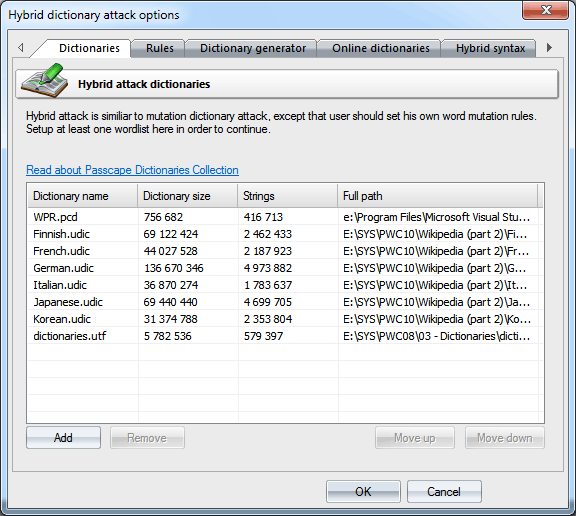

14. Diccionari híbrid

Aquest és el resultat tant d'atacs de diccionari com de força bruta. Primer segueix les regles de l'atac del diccionari, agafant les paraules enumerades al diccionari i després combinant-les amb força bruta. Tanmateix, l'atac del diccionari híbrid triga més a completar-se, ja que prova cada paraula del diccionari. El diccionari híbrid també es coneix com a atac de diccionari basat en regles.

15. Aranya

És un altre mètode que utilitzen els pirates informàtics per trencar contrasenyes. De nou, l'atac de l'aranya es basa en la força bruta. En el procés d'espionatge, els pirates informàtics capturen totes les paraules informatives que estaven relacionades amb el negoci. Per exemple, els pirates informàtics utilitzen paraules relacionades amb l'empresa com els noms dels llocs web dels competidors, els materials de venda de llocs web, l'estudi de l'empresa, etc. Després d'obtenir aquests detalls, duen a terme un atac de força bruta.

16. Keyloggers

Bé, els keyloggers són una amenaça molt popular al món de la seguretat. Els keyloggers són un troià que registra tot el que escriviu mitjançant el vostre teclat, incloses les contrasenyes. El pitjor dels registradors de teclat és que hi ha molts registradors de teclat disponibles a Internet, que poden registrar totes les pulsacions de tecla. Per tant, Keylogger és un altre mètode de pirateig de contrasenyes que és àmpliament utilitzat pels pirates informàtics.

17. Restabliment de la contrasenya

Avui en dia, als pirates informàtics és molt més fàcil restablir les contrasenyes que no pas endevinar-les. Els pirates informàtics solen evitar la protecció típica de Windows i utilitzen una versió d'arrencada de Linux per muntar volums NTFS. En carregar carpetes NTFS, ajuda els pirates informàtics a localitzar i restablir la contrasenya de l'administrador. Penseu per un moment que heu oblidat la vostra contrasenya de Windows; Podeu restaurar-lo fàcilment mitjançant el vostre compte de Microsoft o el símbol del sistema. El mateix que fan els pirates informàtics per entrar en sistemes.

Per tant, aquestes són algunes de les tècniques habituals de pirateig de contrasenyes utilitzades pels pirates informàtics. Espero que aquest article t'hagi ajudat! Comparteix també amb els teus amics.