បច្ចេកទេសបំបែកពាក្យសម្ងាត់កំពូលទាំង 15 ដែលប្រើដោយពួក Hacker ឆ្នាំ 2022 ១

សូមពិនិត្យមើលច្រើនជាង 15 ប្រភេទផ្សេងគ្នានៃ បច្ចេកទេសបំបែកលេខសម្ងាត់ដែលប្រើដោយពួក Hacker . អ្នកគួរតែដឹងច្បាស់អំពីប្រភេទនៃការវាយប្រហារទាំងនេះ។

សន្តិសុខតាមអ៊ីនធឺណិតផ្តល់ដំបូន្មានឱ្យកំណត់ពាក្យសម្ងាត់ល្អ និងវែង។ ទោះជាយ៉ាងណាក៏ដោយ សន្តិសុខតាមអ៊ីនធឺណិតមិនបង្រៀនយើងពីរបៀបកំណត់អត្តសញ្ញាណការប៉ុនប៉ងលួចចូលនោះទេ។ វាមិនមានបញ្ហាថាពាក្យសម្ងាត់របស់អ្នកខ្លាំងប៉ុណ្ណានោះទេ។ វាតែងតែមានជម្រើសមួយសម្រាប់ពួក Hacker ដើម្បី hack ពាក្យសម្ងាត់របស់អ្នក។

សព្វថ្ងៃពួក Hacker ធ្វើតាមក្បួនដោះស្រាយដែលបានអភិវឌ្ឍយ៉ាងល្អ ដែលបង្កើនល្បឿនដំណើរការរុករកពាក្យសម្ងាត់។ ដូច្នេះ ប្រសិនបើអ្នកស្ថិតក្នុងចំណោមអ្នកដែលគិតថាការកំណត់ពាក្យសម្ងាត់ពិបាកមិនតែងតែគ្រប់គ្រាន់ទេនោះ អត្ថបទនេះគឺសម្រាប់តែអ្នកប៉ុណ្ណោះ។

បញ្ជីនៃបច្ចេកទេសបំបែកលេខសម្ងាត់ 17 ដែលប្រើដោយពួក Hacker ក្នុងឆ្នាំ 2022 ឆ្នាំ 2023

យើងនឹងពិភាក្សាអំពីបច្ចេកទេសលួចចូលលេខសម្ងាត់មួយចំនួនដែលពួក Hacker ប្រើដើម្បីលួចចូលគណនីរបស់យើង។ គួរកត់សម្គាល់ថា ពួកយើងបានចែករំលែកតែបច្ចេកទេសលួចចូលពាក្យសម្ងាត់ទូទៅដែលប្រើដោយពួក Hacker ប៉ុណ្ណោះ មិនមែនពួកគេទាំងអស់នោះទេ។

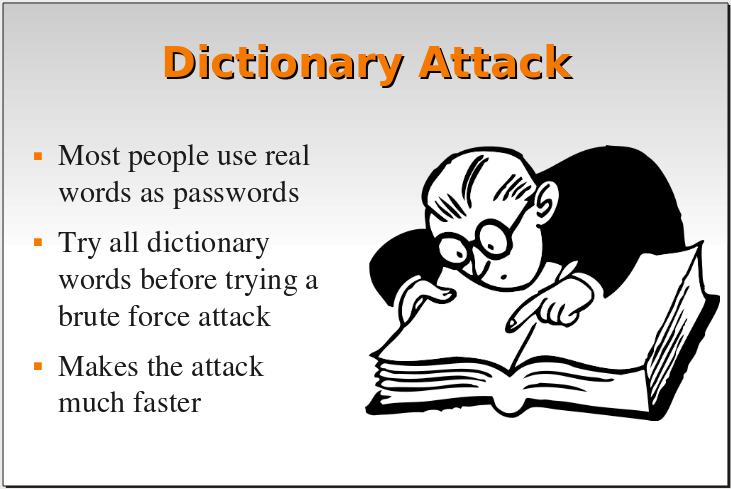

1. ការវាយប្រហារវចនានុក្រម

ការវាយប្រហារតាមវចនានុក្រមគឺជាបច្ចេកទេសមួយដែលពួក Hacker ធម្មតាភាគច្រើនប្រើដើម្បីកំណត់ឃ្លាសម្ងាត់ដោយព្យាយាមសំណាងរបស់ពួកគេច្រើនដង។ ផ្ទុយពីឈ្មោះរបស់វា វាដំណើរការដូចវចនានុក្រមដែលមានពាក្យធម្មតា ដែលមនុស្សជាច្រើនប្រើជាពាក្យសម្ងាត់របស់ពួកគេ។ នៅក្នុងការវាយប្រហារតាមវចនានុក្រម ពួក Hacker ព្យាយាមបំបែកពាក្យសម្ងាត់របស់អ្នកដោយធ្វើការស្មានដោយចៃដន្យ។

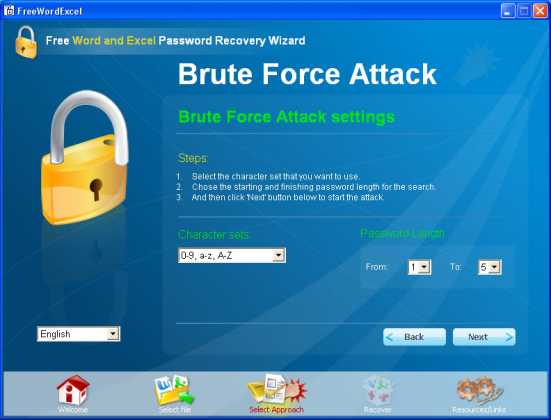

2. ការវាយប្រហារដោយកម្លាំងសាហាវ

ជាការប្រសើរណាស់, Brute-Force គឺជាកំណែកម្រិតខ្ពស់នៃការវាយប្រហារវចនានុក្រម។ នៅក្នុងការវាយប្រហារនេះ ពួក Hacker ផ្ញើពាក្យសម្ងាត់ ឬឃ្លាសម្ងាត់ជាច្រើន ដោយសង្ឃឹមថានឹងអាចទាយត្រូវនៅចុងបញ្ចប់។ តួនាទីរបស់អ្នកវាយប្រហារគឺត្រូវពិនិត្យជាប្រព័ន្ធនូវពាក្យសម្ងាត់ និងឃ្លាសម្ងាត់ដែលអាចមានទាំងអស់ រហូតទាល់តែរកឃើញពាក្យសម្ងាត់ត្រឹមត្រូវ។

3. ការបន្លំ

វាគឺជាវិធីសាស្រ្តដ៏ងាយស្រួលបំផុតមួយ ដែលពួក Hacker ប្រើប្រាស់។ វាមិនធ្វើអ្វីនោះទេ វាគ្រាន់តែសួរអ្នកប្រើប្រាស់សម្រាប់ពាក្យសម្ងាត់របស់ពួកគេ ប៉ុន្តែដំណើរការនៃការស្នើសុំពាក្យសម្ងាត់គឺមានតែមួយគត់ និងខុសគ្នា។ ដើម្បីអនុវត្តយុទ្ធនាការបន្លំ អ្នកលួចចូលបង្កើតទំព័រក្លែងក្លាយ ហើយសុំឱ្យអ្នកចូលដោយប្រើឈ្មោះអ្នកប្រើប្រាស់ និងពាក្យសម្ងាត់របស់អ្នក។ នៅពេលអ្នកបញ្ចូលព័ត៌មានលម្អិត ព័ត៌មានលម្អិតរបស់អ្នកត្រូវបានផ្ទេរទៅម៉ាស៊ីនមេរបស់អ្នកលួចចូល។

4. Trojan មេរោគ និងមេរោគផ្សេងៗ

ពួក Hacker ជាធម្មតាបង្កើតកម្មវិធីទាំងនេះដោយមានគោលបំណងតែមួយគត់ក្នុងការបង្កើតការបំផ្លាញគោលដៅ។ មេរោគ និងដង្កូវជាធម្មតាត្រូវបានបញ្ចូលទៅក្នុងប្រព័ន្ធរបស់អ្នកប្រើ ដូច្នេះពួកគេអាចទាញយកអត្ថប្រយោជន៍ពេញលេញពីឧបករណ៍ ឬបណ្តាញទាំងមូល ហើយជាធម្មតាត្រូវបានរីករាលដាលតាមអ៊ីមែល ឬលាក់នៅក្នុងកម្មវិធីណាមួយ។

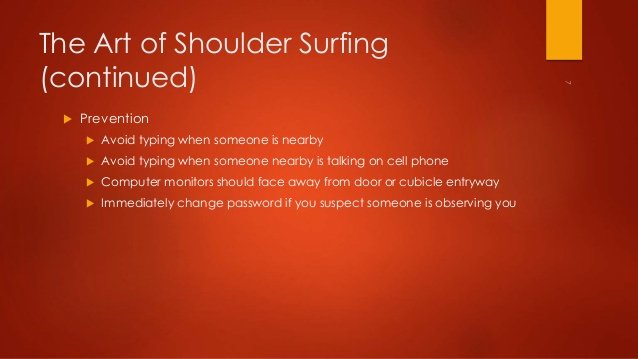

5. ជិះស្គីលើស្មា

ជាការប្រសើរណាស់, ការវាយលើស្មាគឺជាការអនុវត្តចារកម្មលើអ្នកប្រើប្រាស់ម៉ាស៊ីនដកប្រាក់ ឬឧបករណ៍អេឡិចត្រូនិកផ្សេងទៀតដើម្បីទទួលបានលេខកូដ PIN ពាក្យសម្ងាត់របស់ពួកគេ។ល។ នៅពេលដែលពិភពលោកកាន់តែឆ្លាត បច្ចេកទេសស្មាកាន់តែមានប្រសិទ្ធភាព។

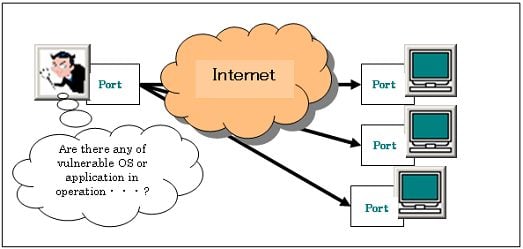

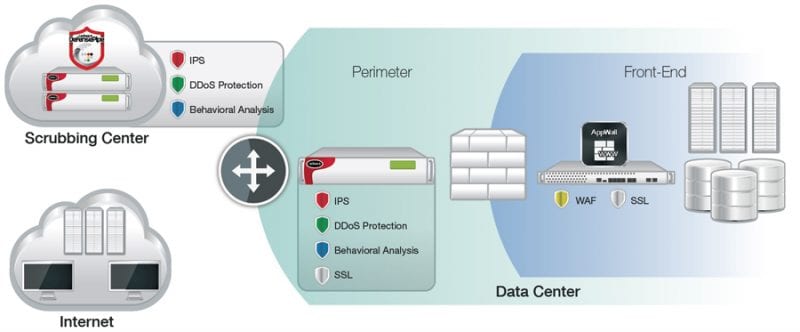

6. ការវាយប្រហារស្កែនច្រក

បច្ចេកទេសនេះត្រូវបានប្រើជាញឹកញាប់ដើម្បីស្វែងរកភាពងាយរងគ្រោះនៅក្នុងម៉ាស៊ីនមេជាក់លាក់មួយ។ ជាធម្មតាវាត្រូវបានប្រើដោយអ្នកគ្រប់គ្រងសន្តិសុខដើម្បីស្វែងរកភាពងាយរងគ្រោះនៅក្នុងប្រព័ន្ធមួយ។ Port Scan Attack ត្រូវបានប្រើដើម្បីផ្ញើសារទៅកាន់ច្រកមួយ ហើយរង់ចាំការឆ្លើយតប ទិន្នន័យដែលទទួលបានពីច្រកបើកចំហគឺជាការអញ្ជើញដល់ពួកហេកឃឺឱ្យលួចចូលម៉ាស៊ីនមេរបស់អ្នក។

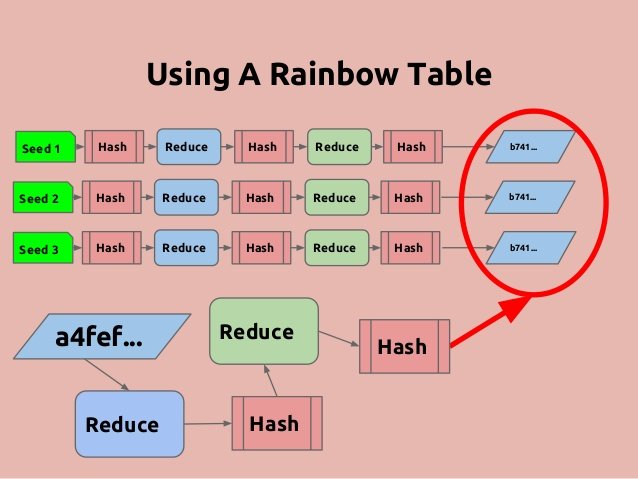

7. ការវាយប្រហារឥន្ទធនូតារាង

ជាការប្រសើរណាស់ តារាងឥន្ទធនូ ជាធម្មតាគឺជាវចនានុក្រមដ៏ធំមួយដែលមានសញ្ញា និងលេខសម្ងាត់ដែលបានគណនាជាមុនជាច្រើនដែលបានគណនាពីពួកគេ។ ភាពខុសគ្នាចំបងរវាង Rainbow និងការវាយប្រហារតាមវចនានុក្រមផ្សេងទៀតគឺថា Rainbow table ត្រូវបានរចនាឡើងជាពិសេសសម្រាប់ការ hash និង passwords។

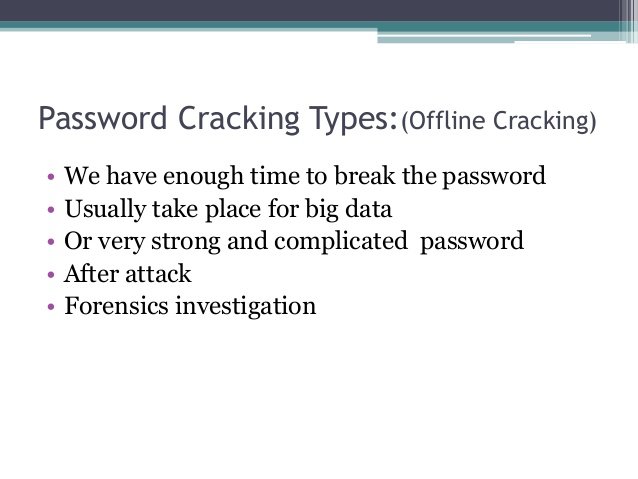

8. ការបំបែកក្រៅបណ្តាញ

វាគឺជាបច្ចេកទេសលួចចូលលេខសម្ងាត់ដែលគេប្រើយ៉ាងទូលំទូលាយសម្រាប់ពួក Hacker។ នៅក្នុងការវាយប្រហារនេះ ពួក Hacker ព្យាយាមទាញយកពាក្យសម្ងាត់មួយ ឬច្រើនពីឯកសារឃ្លាំងសម្ងាត់របស់កម្មវិធីរុករកតាមអ៊ីនធឺណិត។ ទោះយ៉ាងណាក៏ដោយ នៅក្នុងការលួចពាក្យសម្ងាត់ក្រៅបណ្តាញ អ្នកលួចចូលត្រូវមានសិទ្ធិចូលប្រើប្រាស់កុំព្យូទ័រគោលដៅ។

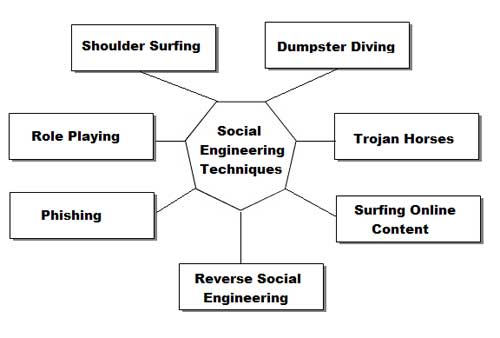

9. វិស្វកម្មសង្គម

វិស្វកម្មសង្គមគឺជាការវាយប្រហារដែលពឹងផ្អែកខ្លាំងលើអន្តរកម្មរបស់មនុស្ស ហើយជារឿយៗពាក់ព័ន្ធនឹងការបោកបញ្ឆោតមនុស្សឱ្យបំពាននីតិវិធីសុវត្ថិភាពធម្មតា។ ពួក Hacker អាចសាកល្បងល្បិចផ្សេងៗ ដើម្បីទម្លាយចូលទៅក្នុងនីតិវិធីសុវត្ថិភាពធម្មតា។

10. ស្មាន

នៅទីនេះពួក Hacker ព្យាយាមទាយពាក្យសម្ងាត់របស់អ្នក; ពួកគេថែមទាំងអាចព្យាយាមទាយចម្លើយសុវត្ថិភាពរបស់អ្នកទៀតផង។ និយាយឱ្យខ្លី ពួក Hacker អាចព្យាយាមទាយអ្វីៗគ្រប់យ៉ាង ដើម្បីបំបែកសុវត្ថិភាពរបស់ពួកគេ និងលួចចូលគណនីរបស់អ្នក។ ទោះបីជាយ៉ាងណាក៏ដោយ ដោយសារការផ្ទៀងផ្ទាត់ពីរជំហាន វិធីសាស្ត្រប្រភេទនេះជាធម្មតាបរាជ័យនាពេលបច្ចុប្បន្ននេះ។

11. ការវាយប្រហារកូនកាត់

ជាការប្រសើរណាស់ ការវាយប្រហារបែបកូនកាត់គឺជាបច្ចេកទេសលួចចូលដ៏ល្បីមួយផ្សេងទៀតដែលត្រូវបានប្រើប្រាស់យ៉ាងទូលំទូលាយដោយពួក Hacker ។ វាគឺជាការរួមបញ្ចូលគ្នានៃវចនានុក្រម និងការវាយប្រហារដោយកម្លាំងសាហាវ។ នៅក្នុងការវាយប្រហារនេះ ពួក Hacker បន្ថែមលេខ ឬនិមិត្តសញ្ញាទៅឈ្មោះឯកសារ ដើម្បីបំបែកពាក្យសម្ងាត់ដោយជោគជ័យ។ មនុស្សភាគច្រើនផ្លាស់ប្តូរពាក្យសម្ងាត់របស់ពួកគេដោយគ្រាន់តែបន្ថែមលេខទៅចុងបញ្ចប់នៃពាក្យសម្ងាត់បច្ចុប្បន្ន។

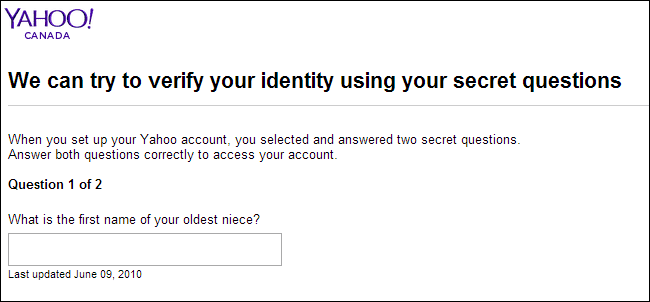

12. ការបំបែកសំណួរសុវត្ថិភាព

ឥឡូវនេះ យើងទាំងអស់គ្នាបានបង្កើតសំណួរសុវត្ថិភាពនៅលើវេទិកាបណ្តាញសង្គមរបស់យើង។ សំណួរសុវត្ថិភាពមានប្រយោជន៍នៅពេលអ្នកមិនចាំពាក្យសម្ងាត់នេះ។ ដូច្នេះអ្នកចុចលើ ភ្លេចពាក្យសម្ងាត់ ហើយនៅទីនោះ អ្នកត្រូវឆ្លើយសំណួរសុវត្ថិភាព ដើម្បីកំណត់ពាក្យសម្ងាត់របស់អ្នកឡើងវិញ។ ទោះជាយ៉ាងណាក៏ដោយ ពួក Hacker ក៏ព្យាយាមទាយសំណួរសុវត្ថិភាពផងដែរ។ ជាការប្រសើរណាស់ យើងគួរចងចាំជានិច្ចនូវការពិតដែលថា ចម្លើយចំពោះសំណួរសុវត្ថិភាព គឺជាអ្វីមួយដែលងាយស្រួលចងចាំ និងមានអត្ថន័យផ្ទាល់ខ្លួនសម្រាប់អ្នក។ ដូច្នេះ ប្រសិនបើ Hacker គឺជាមិត្ត ឬសាច់ញាតិរបស់អ្នក គាត់អាចទាយចម្លើយសុវត្ថិភាពបានយ៉ាងងាយស្រួល។

13. Markov វាយប្រហារច្រវាក់

វាគឺជាបច្ចេកទេសលួចចូលពាក្យសម្ងាត់ដ៏គ្រោះថ្នាក់បំផុតមួយ ដែលប្រើដោយពួក Hacker ។ នៅក្នុងការវាយប្រហារ Markov Chains ពួក Hacker ចងក្រងមូលដ្ឋានទិន្នន័យជាក់លាក់នៃពាក្យសម្ងាត់។ ដំបូងពួកគេបំបែកលេខសម្ងាត់ទៅជា 2 ទៅ 3 ព្យាង្គវែង ហើយបន្ទាប់មកបង្កើតអក្ខរក្រមថ្មី។ ដូច្នេះ បច្ចេកវិទ្យាពឹងផ្អែកជាចម្បងលើការផ្គូផ្គងបន្សំនៃពាក្យសម្ងាត់ផ្សេងៗគ្នា រហូតដល់អ្នករកឃើញពាក្យសម្ងាត់ដើម។ វាដូចជាការវាយប្រហារតាមវចនានុក្រម ប៉ុន្តែវាមានភាពជឿនលឿនជាងនេះទៅទៀត។

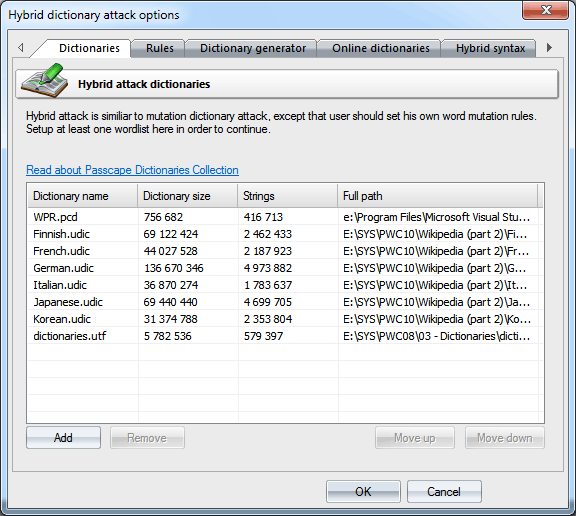

14. វចនានុក្រមកូនកាត់

នេះជាលទ្ធផលនៃការវាយប្រហារទាំងវចនានុក្រម និងកម្លាំងសាហាវ។ ដំបូងវាអនុវត្តតាមច្បាប់នៃការវាយប្រហារតាមវចនានុក្រម ដោយយកពាក្យដែលបានរាយក្នុងវចនានុក្រម ហើយបន្ទាប់មកផ្សំវាជាមួយនឹងកម្លាំងសាហាវ។ ទោះជាយ៉ាងណាក៏ដោយ ការវាយប្រហារវចនានុក្រមកូនកាត់ត្រូវចំណាយពេលយូរជាងនេះដើម្បីបញ្ចប់ ដោយសារវាព្យាយាមគ្រប់ពាក្យនៃវចនានុក្រម។ វចនានុក្រមកូនកាត់ត្រូវបានគេស្គាល់ផងដែរថាជាការវាយប្រហារវចនានុក្រមផ្អែកលើច្បាប់។

15. សត្វពីងពាង

វាគឺជាវិធីសាស្រ្តមួយផ្សេងទៀតដែលពួក Hacker ប្រើដើម្បីបំបែកពាក្យសម្ងាត់។ ជាថ្មីម្តងទៀត ការវាយប្រហាររបស់សត្វពីងពាងគឺពឹងផ្អែកលើកម្លាំងសាហាវ។ នៅក្នុងដំណើរការនៃការធ្វើចារកម្ម ពួក Hacker ចាប់យកពាក្យព័ត៌មានទាំងអស់ដែលទាក់ទងនឹងអាជីវកម្ម។ ឧទាហរណ៍ ពួក Hacker ប្រើពាក្យទាក់ទងនឹងក្រុមហ៊ុន ដូចជាឈ្មោះគេហទំព័ររបស់អ្នកប្រកួតប្រជែង សម្ភារៈលក់គេហទំព័រ ការសិក្សាក្រុមហ៊ុនជាដើម។ ក្រោយពីទទួលបានព័ត៌មានលម្អិតនេះ ពួកគេបានធ្វើការវាយប្រហារដោយកម្លាំងសាហាវ។

16. អ្នកកាប់សោ

ជាការប្រសើរណាស់, Keyloggers គឺជាការគំរាមកំហែងដ៏ពេញនិយមមួយនៅក្នុងពិភពសន្តិសុខ។ Keyloggers គឺជា Trojan ដែលកត់ត្រាអ្វីគ្រប់យ៉ាងដែលអ្នកវាយតាមរយៈក្តារចុចរបស់អ្នក រួមទាំងពាក្យសម្ងាត់ផងដែរ។ រឿងដែលអាក្រក់បំផុតអំពីអ្នកកាប់ក្តារចុចគឺថា មានអ្នកកាប់ឈើជាច្រើននៅលើអ៊ីនធឺណិត ដែលអាចកត់ត្រារាល់ការចុចគ្រាប់ចុច។ ដូច្នេះហើយ Keylogger គឺជាវិធីសាស្រ្តមួយផ្សេងទៀតនៃការលួចចូលពាក្យសម្ងាត់ដែលត្រូវបានប្រើប្រាស់យ៉ាងទូលំទូលាយដោយពួក Hacker ។

17. កំណត់ពាក្យសម្ងាត់ឡើងវិញ

សព្វថ្ងៃនេះ ពួក Hacker រកឃើញថាវាងាយស្រួលក្នុងការកំណត់ពាក្យសម្ងាត់ឡើងវិញ ជាជាងការស្មាន។ ពួក Hacker ជាធម្មតាទទួលបានការការពារវីនដូធម្មតា ហើយប្រើកំណែដែលអាចចាប់ផ្តើមបាននៃលីនុច ដើម្បីដំឡើងភាគ NTFS ។ តាមរយៈការផ្ទុកថតឯកសារ NTFS វាជួយពួក Hacker កំណត់ទីតាំង និងកំណត់ពាក្យសម្ងាត់អ្នកគ្រប់គ្រងឡើងវិញ។ គ្រាន់តែគិតមួយភ្លែតថាអ្នកភ្លេចពាក្យសម្ងាត់ Windows របស់អ្នក; អ្នកអាចស្តារវាបានយ៉ាងងាយស្រួលតាមរយៈគណនី Microsoft របស់អ្នក ឬ Command Prompt ។ រឿងដូចគ្នាដែលពួក Hacker ធ្វើដើម្បីបំបែកចូលទៅក្នុងប្រព័ន្ធ។

ដូច្នេះ ទាំងនេះគឺជាបច្ចេកទេសលួចចូលពាក្យសម្ងាត់ទូទៅមួយចំនួនដែលប្រើដោយពួក Hacker ។ សង្ឃឹមថាអត្ថបទនេះបានជួយអ្នក! សូមចែករំលែកទៅកាន់មិត្តរបស់អ្នកផងដែរ។