So schützen Sie sich vor Hacking- und Phishing-Angriffen

Es gibt zwei Arten von Hacking – ethisch und unmoralisch. Beim ethischen Hacken werden Sicherheitslücken in Software, Servern usw. hergestellt, während beim unethischen Hacken illegale Zwecke verfolgt werden. Bei unethischem Hacking bleibt das Opfer ahnungslos, bis es gehackt wird. Dies geschieht häufig, um in ein Konto, Netzwerk oder System einzubrechen und vertrauliche Informationen oder Geld zu stehlen.

Phishing ist eine der häufigsten unethischen Hacking-Methoden, die von Hackern verwendet werden. Phishing ist eine Art von Hacking, bei der der Angreifer einen Link/eine E-Mail an das Opfer sendet. Der Link/die E-Mail erscheint dem Empfänger legitim und lässt ihn glauben, dass der Link oder die E-Mail etwas ist, was er will oder braucht. Oft ähnelt eine Phishing-E-Mail selbst einer Bankanfrage, einer Nachricht von jemandem in ihrem Unternehmen, in der um finanzielle Unterstützung gebeten wird usw.

Schützen Sie sich vor Hacking- und Phishing-Angriffen

In diesem Artikel haben wir uns entschieden, Ihnen einige der besten Möglichkeiten vorzustellen, wie Sie sich vor betrügerischen Hacking-Versuchen schützen können. Das ultimative Ziel ist es, die Leser auf die verschiedenen Hacking-Versuche aufmerksam zu machen, und diesmal – einen Phishing-Angriff.

Surfen Sie immer sicher mit HTTPS

Wer auf Nummer sicher gehen möchte, sollte immer eine browsersichere Website nutzen. Die Hauptfrage ist nun, wie man weiß, ob eine Website sicher ist oder nicht. Sie müssen sich die URL-Leiste und das „HTTPS“-Flag ansehen. Wenn eine Website aus Sicherheitsgründen ein „Schloss“-Symbol in der Adressleiste des Browsers hat und die Website mit HTTPS beginnt, ist sie wahrscheinlich sicher.

Der moderne Webbrowser blockiert jetzt Websites, die nicht mit HTTPS gesichert sind. Auch wenn Sie eine Website ohne HTTPS besuchen, geben Sie niemals persönliche Daten wie Telefonnummer, Bankdaten, Kreditkartennummern usw. ein.

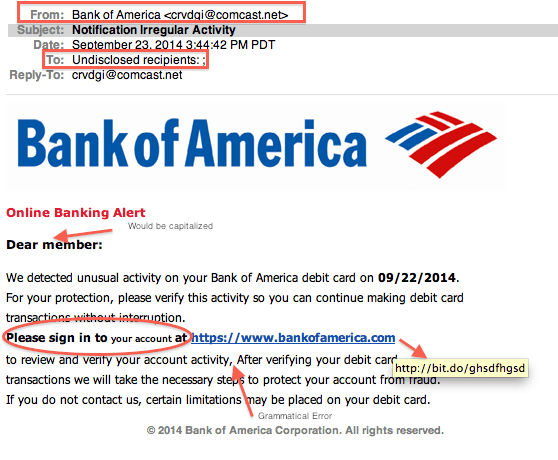

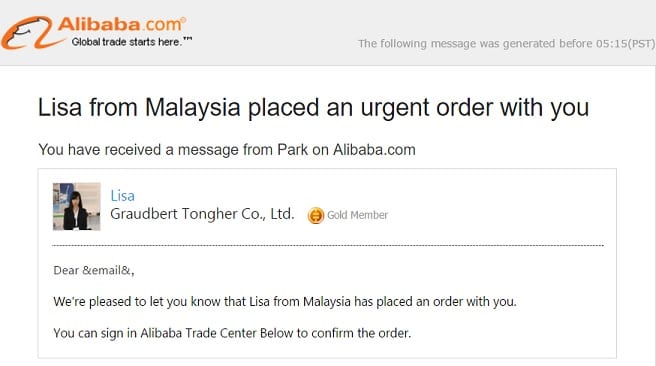

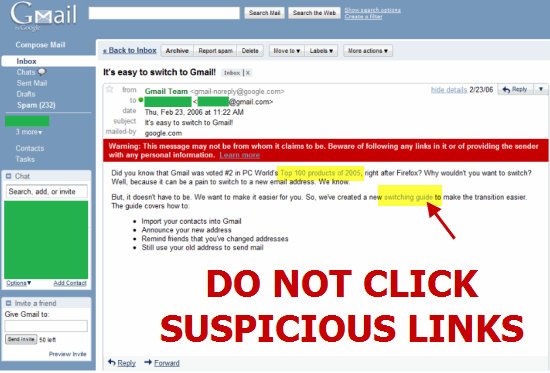

Betrugsmails erkennen

Hacker verwenden oft E-Mails, um unschuldige Personen zu fangen. Schauen Sie also genau hin, bevor Sie eine bestimmte E-Mail öffnen oder darauf antworten. Sieht diese E-Mail verdächtig aus? Cyberkriminelle machen beim Schreiben von Phishing-E-Mails oft dumme Fehler. Nachfolgend haben wir einige Punkte zusammengestellt, die Ihnen bei der Identifizierung von Phishing-E-Mails helfen werden.

- Kopieren Sie den Namen eines Unternehmens oder eines tatsächlichen Mitarbeiters des Unternehmens.

- Schließen Sie Websites ein, die optisch einem echten Unternehmen ähneln.

- Geschenkaktion oder Verlust eines bestehenden Kontos.

Auf Tippfehler prüfen

Nun, wenn es falsch aussieht, ist es wahrscheinlich eine Fälschung. Tippfehler können ein Zeichen für zwielichtige E-Mails sein. Achten Sie daher vor einer endgültigen Entscheidung auf Tippfehler. Generell hinterlassen Phishing-Kampagnen Spuren von Tippfehlern. Überprüfen Sie alle Großbuchstaben im E-Mail-Betreff und nur sehr wenige Ausrufezeichen.

Hüten Sie sich vor Drohungen und Dringlichkeit.

Manchmal werden Sie von Cyberkriminellen aufgefordert, Ihre Passwörter schnell zu ändern. Sie sollten sich jedoch solcher Verfahren bewusst sein. Sie werden Ihnen eine Webseite zur Verfügung stellen, auf der Sie Ihr altes Passwort eingeben müssen, um ein neues zu erstellen. Sobald Sie Ihr altes Passwort eingeben, werden Sie gehackt. Hüten Sie sich also vor Drohungen und Dringlichkeit. Um auf der sicheren Seite zu sein, sollten Sie immer überprüfen, ob das Ereignis, das ein Gefühl der Dringlichkeit auslöst, echt ist oder nicht. Sie können die Tech-News-Website überprüfen, um solche Ereignisse zu bestätigen.

Wenn Sie Ihre Daten dringend mit jemandem teilen müssen und keine zuverlässigen Kommunikationsmittel haben, können Sie auf Anrufe zählen. Telefonanrufe waren viel sicherer als die sozialen Netzwerke, die Sie heute nutzen. Sogar Social-Media-Websites zeichnen Ihre Aktivitäten auf, um ihre Erfahrung zu verbessern. In der Vergangenheit haben wir gesehen, dass viele beliebte Social-Networking-Sites, Instant-Messaging-Apps wie Twitter, Linkedin und sogar Telegram im Jahr 2016 gehackt wurden.

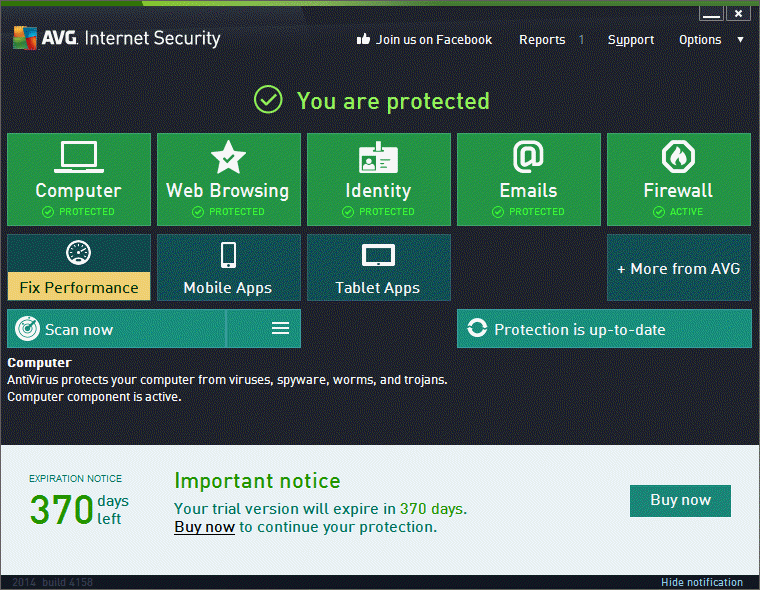

Verwenden Sie Antivirus mit Internetsicherheit

Viele Antivirenprogramme scannen Ihren Computer, schützen Sie jedoch nicht vor Netzwerkbedrohungen. Stellen Sie also beim Kauf einer Sicherheitssuite sicher, dass Sie diejenige kaufen, die Echtzeitschutz, Internetschutz und Netzwerkschutz bietet. Sie können entweder Avast Free Antivirus oder Kaspersky Security Cloud verwenden, um Ihren PC zu schützen. Beide können kostenlos heruntergeladen werden und bieten Echtzeitschutz vor allen Arten von Sicherheitsbedrohungen.

Vermeiden Sie unbekannte Links

Viele Angreifer senden Ihnen heute einen Phishing-Link, der nur für einen Phishing-Angriff bestimmt ist, und Sie werden über einen Slot gehackt, der mit Ihrem Gerät verbunden ist. Bevor Sie also auf einen Link klicken, überprüfen Sie die Linkstruktur. Suchen Sie nach verdächtigen Dingen wie Rechtschreibfehlern, falschen Sätzen usw.

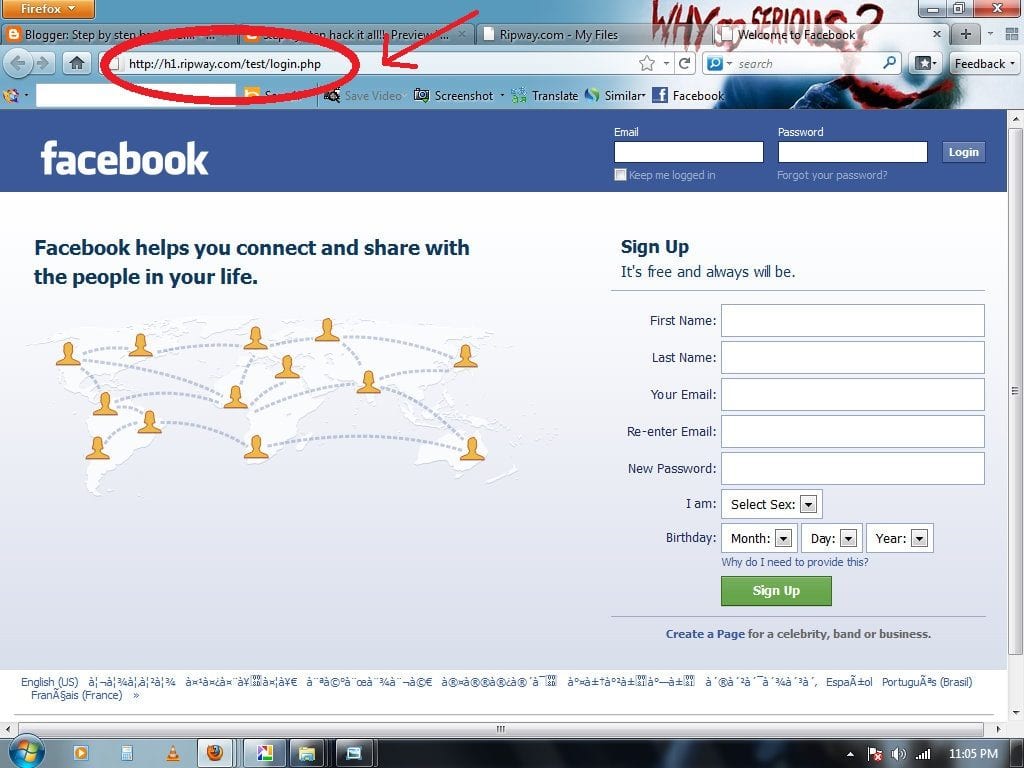

Suchen Sie nach Klonen

Es ist sehr einfach, Kopien für jeden Standort zu erstellen. Daher könnte der Link, auf den Sie geklickt haben, manchmal ein Trick von Betrügern sein, um Ihr Konto zu hacken. Bevor Sie Ihre Kontoanmeldeinformationen eingeben, überprüfen Sie die URL, zu der Sie umgeleitet wurden. Wenn es irgendwelche Fehler hat oder zwielichtig aussieht, ist es am besten, es zu vermeiden.

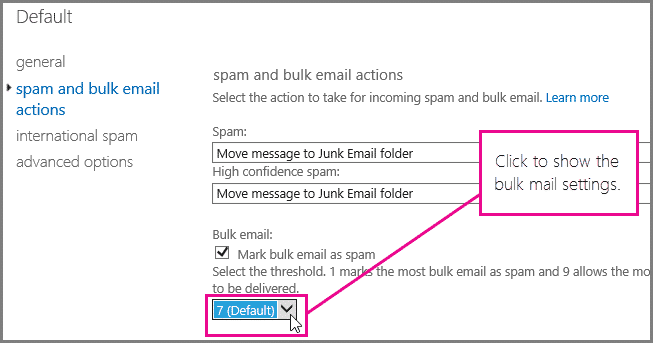

Überprüfen Sie Ihre Spam-Einstellungen

Bei einigen E-Mail-Anbietern können Benutzer ihre Spam-Einstellungen aktualisieren. Gängige E-Mail-Dienste wie Gmail erkennen Spam-E-Mails normalerweise automatisch und leiten sie an Ihren Spam-Ordner weiter. Allerdings ist nicht jeder E-Mail-Dienstanbieter so schlau wie Gmail, und Sie müssen Ihre Spam-Einstellungen überprüfen. Bei einigen beliebten E-Mail-Dienstanbietern können Benutzer die Stufe der Spam-Erkennung festlegen.

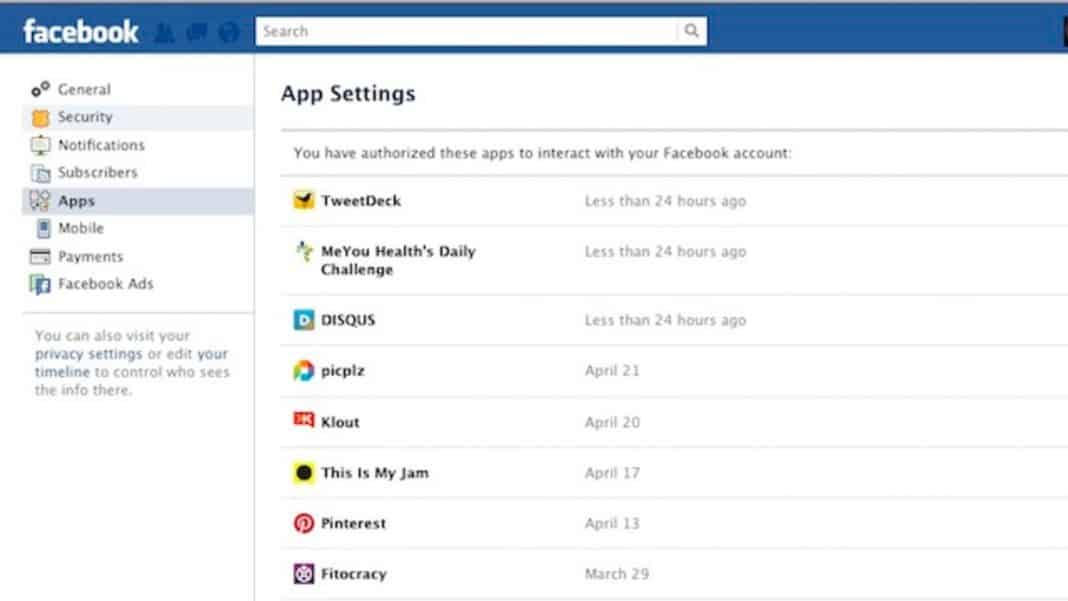

Überprüfen Sie die App-Berechtigungen

Jetzt, da wir alle mit sozialen Netzwerken wie Facebook, Twitter, Instagram usw. verbunden sind, ist es notwendig, die Berechtigungen der App regelmäßig zu überprüfen. Facebook-Apps können nützlich sein und Spaß machen, aber sie haben auch die Erlaubnis, Ihre Daten zu verwalten. Widerrufen Sie also unbedingt die Berechtigungen der Facebook-App, wenn Sie sie nicht mehr verwenden.

Melden Sie sich nicht bei Diensten an, während Sie öffentliches WLAN verwenden

Wenn Sie sich mit einem öffentlich zugänglichen WLAN-Netzwerk verbinden, wird Ihr verbundenes Gerät, sei es Ihr Smartphone oder Laptop, zu einem leichten Ziel für Cyberkriminelle. Wenn es sich nicht um Phishing handelt, können öffentliche WLAN-Verbindungen Sie in andere Probleme wie Datenverlust bringen. Hacker können herausfinden, welche Websites Sie besuchen, was Sie eingeben und vieles mehr. Cyberkriminelle können Sie auf eine Webseite umleiten, die legitim erscheint, aber eine Falle ist. Sie könnten am Ende Ihre Daten eingeben und ein leichtes Ziel für Hacker werden. Verwenden Sie am besten eine mobile Verbindung, auch wenn öffentliches WLAN verfügbar ist.

Laden Sie die Software von vertrauenswürdigen Quellen herunter

Nun, Phishing-Angriffe treten hauptsächlich auf Computern auf, aber das macht Smartphone-Benutzer nicht sicher. Hacker werden ihr Bestes tun, um an Ihre sensiblen Daten zu gelangen. Auf einigen Websites müssen sich Benutzer registrieren und Kredit-/Debitkartendaten eingeben, bevor sie die Software herunterladen. Es ist besser, solche Seiten zu meiden.

Solange Sie Apps von vertrauenswürdigen Quellen herunterladen, sind Sie auf der sicheren Seite, aber die Eingabe vertraulicher Informationen aus nicht vertrauenswürdigen Quellen ist nur eine offene Einladung an Hacker, an Ihre Daten zu gelangen. Stellen Sie daher sicher, dass Sie Software und Android-Apps von vertrauenswürdigen Quellen herunterladen, um das Risiko von Phishing-Angriffen zu verringern.

Überprüfen Sie die Bewertungen

Das Überprüfen von Benutzerbewertungen vor der Eingabe vertraulicher Daten wie Bankdaten usw. ist eine weitere beste Maßnahme, um einen Phishing-Angriff zu vermeiden. Benutzerbewertungen sind immer die beste Option, um mehr über eine bestimmte Website oder Software zu erfahren. Lesen Sie also die Bewertungen oder Kommentare und wir sind sicher, dass Sie einige schlüssige Hinweise erhalten werden. Wenn Sie feststellen, dass sich viele Benutzer über Hacking-Versuche oder Phishing-Angriffe beschweren, verlassen Sie diesen Dienst oder diese App am besten.

Erfahren Sie mehr über die Datenschutzrichtlinie der Website

Die meisten kommerziellen Websites haben eine Datenschutzrichtlinie, die normalerweise in der Fußzeile oder Kopfzeile der Webseite aufgerufen werden kann. Müssen Sie recherchieren, ob eine Website Mailinglisten verkauft? Die meisten Benutzer erhalten Spam in ihren Posteingängen, weil sie E-Mail-Listen mit anderen Unternehmen verkaufen. Einige Unternehmen können die Mailingliste missbrauchen, um potenziell gefährliche E-Mail-Nachrichten zu versenden.

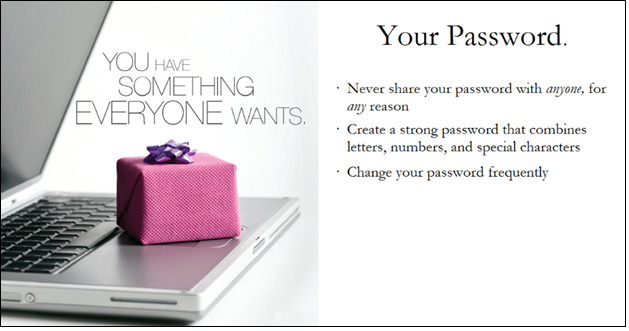

Ändern Sie regelmäßig Ihre Kontopasswörter

Das Ändern der Passwörter der am häufigsten verwendeten sozialen Netzwerke, Instant Messaging und Bankkonten ist eine gute Sicherheitspraxis. Jeder sollte sich daran gewöhnen, Passwörter in regelmäßigen Abständen zu ändern. Achten Sie jedoch darauf, dass Sie nicht überall die gleichen Passwörter verwenden.

In diesem Artikel wird erläutert, wie Sie sich vor Phishing-Angriffen schützen können. Hoffe, dieser Artikel hat dir geholfen! Bitte teilen Sie auch mit Ihren Freunden.