Comment se protéger des attaques de piratage et de phishing

Le piratage est de deux types : éthique et immoral. Le piratage éthique consiste à créer des failles de sécurité dans les logiciels, les serveurs, etc., tandis que le piratage contraire à l'éthique est effectué à des fins illégales. Dans le cas d'un piratage contraire à l'éthique, la victime reste inconsciente jusqu'à ce qu'elle soit piratée. Cela est souvent fait pour s'introduire dans un compte, un réseau ou un système afin de voler des informations sensibles ou de l'argent.

Le phishing est l'une des méthodes de piratage contraire à l'éthique couramment utilisées par les pirates. Le phishing est un type de piratage où l'attaquant envoie un lien/e-mail à la victime. Le lien/e-mail semble légitime au destinataire, lui faisant croire que le lien ou l'e-mail est quelque chose qu'il veut ou dont il a besoin. Souvent, un e-mail de phishing ressemble à une demande bancaire, à une note d'une personne de son entreprise demandant une aide financière, etc.

Protégez-vous des attaques de piratage et de phishing

Dans cet article, nous avons décidé de partager quelques-unes des meilleures façons de vous protéger contre les tentatives de piratage trompeuses. Le but ultime est de sensibiliser les lecteurs aux différentes tentatives de piratage, et cette fois – une attaque de phishing.

Naviguez toujours en toute sécurité avec HTTPS

Si vous voulez rester du bon côté, vous devez toujours utiliser un site Web sécurisé pour les navigateurs. Maintenant la question principale est comment savoir si un site web est sécurisé ou non ? Vous devez regarder la barre d'URL et le drapeau "HTTPS". Si un site Web a une icône "cadenas" pour la sécurité dans la barre d'adresse du navigateur et que le site Web commence par HTTPS, il est probablement sûr.

Le navigateur Web moderne bloque désormais les sites Web qui ne sont pas sécurisés à l'aide de HTTPS. Même si vous visitez un site qui n'a pas de HTTPS, n'entrez jamais de détails personnels comme le numéro de téléphone, les identifiants bancaires, les numéros de carte de crédit, etc.

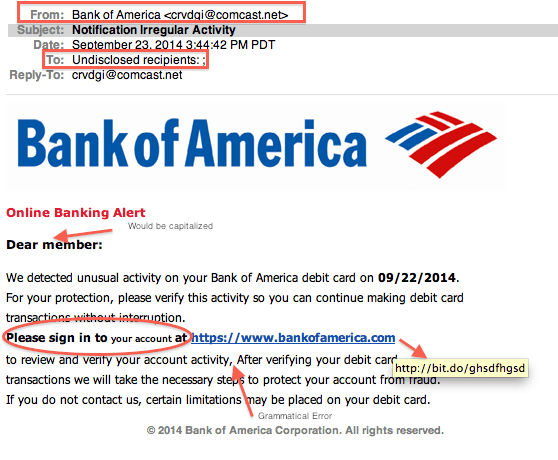

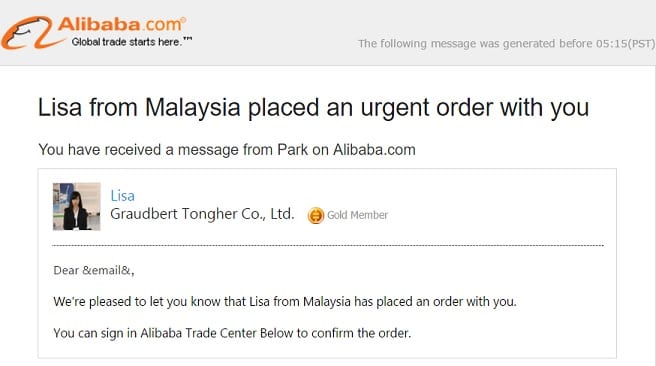

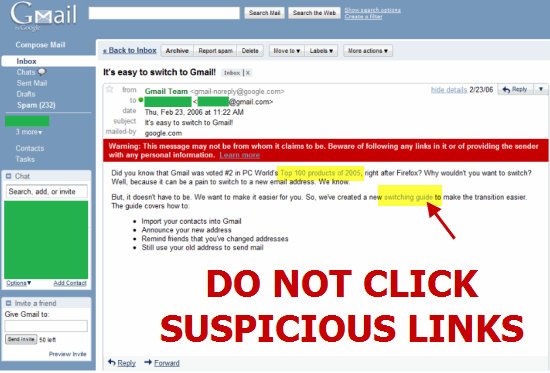

Reconnaître les e-mails frauduleux

Les pirates utilisent souvent des e-mails pour capturer des personnes innocentes. Donc, avant d'ouvrir ou de répondre à un e-mail particulier, regardez attentivement. Cet e-mail vous semble-t-il suspect ? Les cybercriminels font souvent des erreurs stupides en écrivant des e-mails de phishing. Ci-dessous, nous avons partagé quelques points qui vous aideront à identifier les e-mails de phishing.

- Copiez le nom d'une entreprise ou d'un employé réel de l'entreprise.

- Incluez des sites qui ressemblent visuellement à une véritable entreprise.

- Promotion cadeau ou perte d'un compte existant.

Vérifier les erreurs de type

Eh bien, si ça a l'air faux, c'est probablement faux. Les fautes de frappe peuvent être un signe de doute dans les e-mails. Par conséquent, avant de prendre une décision finale, assurez-vous de noter les fautes de frappe. De manière générale, les campagnes de phishing laissent des traces derrière les fautes de frappe. Vérifiez toutes les majuscules dans l'objet de l'e-mail et très peu de points d'exclamation.

Méfiez-vous des menaces et de l'urgence.

Parfois, les cybercriminels peuvent vous demander de changer rapidement vos mots de passe. Cependant, vous devez être conscient de ces procédures. Ils vous fourniront une page Web qui vous demandera d'entrer votre ancien mot de passe pour en créer un nouveau. Une fois que vous avez entré votre ancien mot de passe, vous serez piraté. Alors méfiez-vous des menaces et de l'urgence. Pour plus de sécurité, vous devez toujours vérifier si l'événement qui déclenche un sentiment d'urgence est réel ou non. Vous pouvez consulter le site d'actualités techniques pour confirmer de tels événements.

Si vous devez de toute urgence partager vos données avec qui que ce soit et que vous ne disposez d'aucun moyen de communication fiable, vous pouvez compter sur les appels téléphoniques. Les appels téléphoniques étaient beaucoup plus sûrs que les sites de réseaux sociaux que vous utilisez aujourd'hui. Même les sites de médias sociaux enregistrent votre activité pour améliorer leur expérience. Dans le passé, nous avons vu de nombreux sites de réseaux sociaux populaires, des applications de messagerie instantanée se faire pirater comme Twitter, Linkedin et même Telegram en 2016.

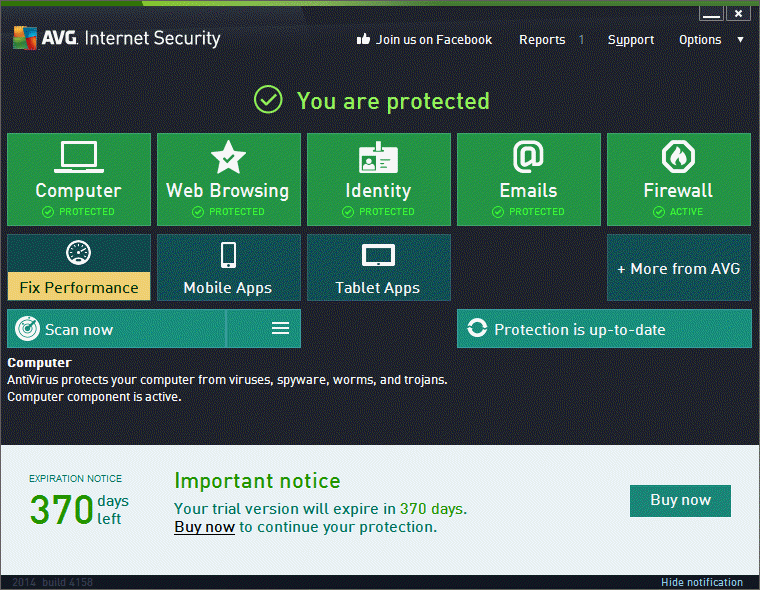

Utiliser un antivirus avec la sécurité Internet

De nombreux programmes antivirus analysent votre ordinateur mais ne vous protègent pas des menaces réseau. Ainsi, lors de l'achat d'une suite de sécurité, assurez-vous d'acheter celle qui offre une protection en temps réel, une protection Internet et une protection réseau. Vous pouvez utiliser Avast Free Antivirus ou Kaspersky Security cloud pour protéger votre PC. Les deux sont téléchargeables gratuitement et offrent une protection en temps réel contre toutes sortes de menaces de sécurité.

Évitez les liens inconnus

Aujourd'hui, de nombreux attaquants vous enverront un lien de phishing uniquement destiné à une attaque de phishing, et vous serez piraté via un slot connecté à votre appareil. Donc, avant de cliquer sur un lien, vérifiez la structure du lien. Recherchez des éléments suspects comme une faute d'orthographe, une mauvaise phrase, etc.

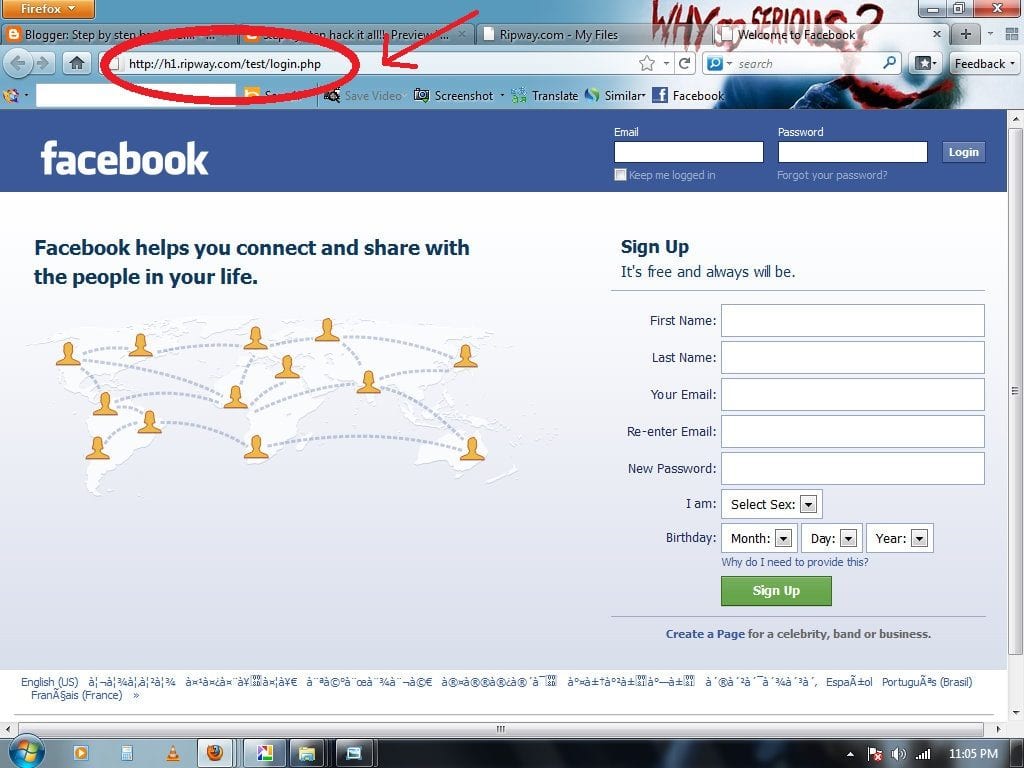

Rechercher des clones

Il est très facile de créer des copies pour chaque site. Par conséquent, le lien sur lequel vous avez cliqué pourrait parfois être une astuce d'escrocs pour pirater votre compte. Avant de saisir les informations d'identification de votre compte, vérifiez l'URL vers laquelle vous avez été redirigé. S'il a des bugs ou semble louche, il est préférable de l'éviter.

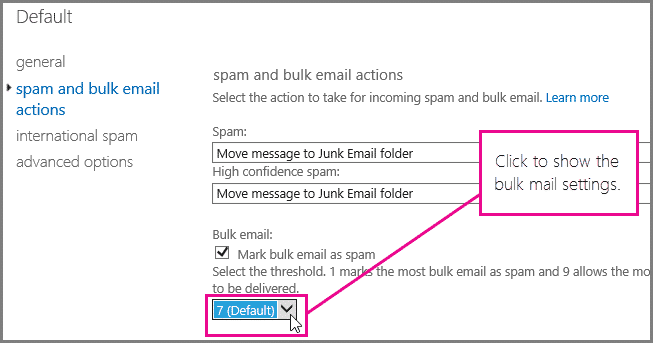

Vérifiez vos paramètres de spam

Certains fournisseurs de messagerie permettent aux utilisateurs de mettre à jour leurs paramètres de spam. Les services de messagerie courants tels que Gmail reconnaissent généralement automatiquement les spams et les envoient dans votre dossier de spam. Cependant, tous les fournisseurs de services de messagerie ne sont pas aussi intelligents que Gmail et vous devez vérifier vos paramètres de spam. Certains fournisseurs de services de messagerie populaires permettent aux utilisateurs de spécifier le niveau de détection du spam.

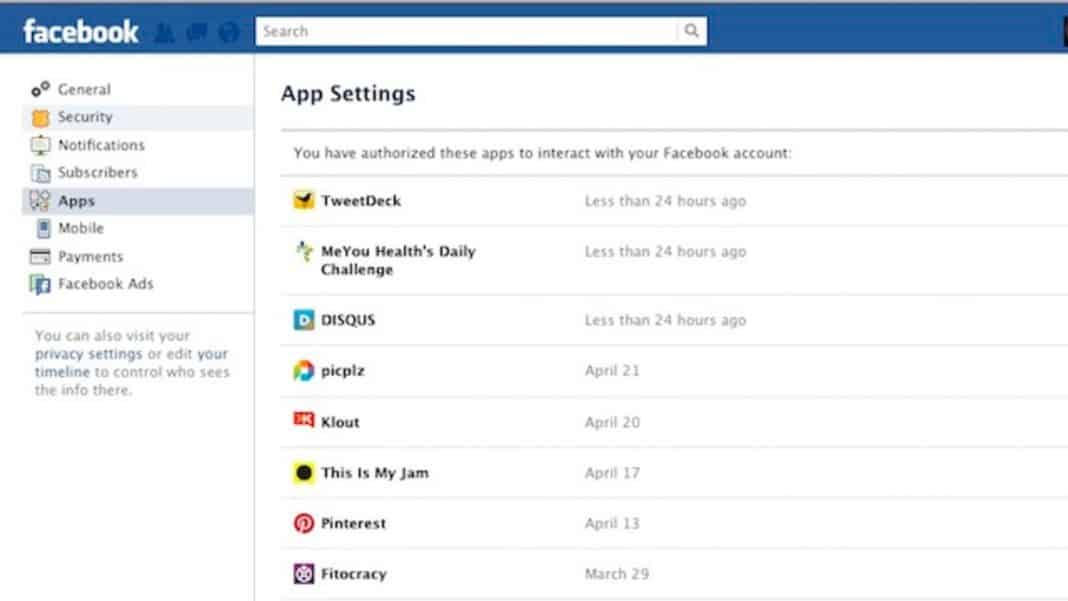

Vérifier les autorisations de l'application

Maintenant que nous sommes tous connectés à des sites de réseaux sociaux comme Facebook, Twitter, Instagram, etc., il devient nécessaire de vérifier régulièrement les autorisations de l'application. Les applications Facebook peuvent être utiles et amusantes, mais elles sont également autorisées à gérer vos données. Assurez-vous donc de révoquer les autorisations de l'application Facebook si vous arrêtez de l'utiliser.

Ne vous connectez pas aux services lorsque vous utilisez le Wi-Fi public

Lorsque vous vous connectez à un réseau WiFi ouvert au public, votre appareil connecté, que ce soit votre smartphone ou votre ordinateur portable, devient une cible facile pour les cybercriminels. S'il ne s'agit pas d'hameçonnage, les connexions Wi-Fi publiques peuvent vous poser d'autres problèmes, comme la fuite de données. Les pirates peuvent savoir quels sites Web vous visitez, ce que vous tapez, etc. Les cybercriminels peuvent vous rediriger vers une page Web qui semble légitime, mais qui est un piège. Vous pourriez finir par entrer vos coordonnées et devenir une cible facile pour les pirates. Il est préférable d'utiliser une connexion mobile, même si le WiFi public est disponible.

Téléchargez le logiciel à partir de sources fiables

Eh bien, les attaques de phishing apparaissent principalement sur les ordinateurs, mais cela ne sécurise pas les utilisateurs de smartphones. Les pirates feront de leur mieux pour obtenir vos informations sensibles. Certains sites exigent que les utilisateurs s'enregistrent et saisissent les détails de leur carte de crédit/débit avant de télécharger le logiciel ; Il vaut mieux éviter de tels sites.

Tant que vous téléchargez des applications à partir de sources fiables, vous êtes du bon côté, mais la saisie d'informations sensibles sur des sources non fiables n'est qu'une invitation ouverte aux pirates à mettre la main sur vos données. Assurez-vous donc de télécharger des logiciels et des applications Android à partir de sources fiables pour réduire le risque d'attaques de phishing.

Vérifier les avis

Vérifier les avis des utilisateurs avant d'entrer des détails sensibles comme les coordonnées bancaires, etc. est une autre meilleure chose que vous pouvez faire pour éviter une attaque de phishing. Les avis des utilisateurs sont toujours la meilleure option pour en savoir plus sur un site Web ou un logiciel particulier. Alors, lisez les critiques ou les commentaires et nous sommes sûrs que vous obtiendrez des indices concluants. Si vous constatez que de nombreux utilisateurs se plaignent de tentatives de piratage ou d'attaques de phishing, il est préférable de quitter ce service ou cette application.

En savoir plus sur la politique de confidentialité du site

La plupart des sites Web commerciaux ont une politique de confidentialité qui peut généralement être consultée dans le pied de page ou l'en-tête de la page Web. Besoin de rechercher si un site Web vend une liste de diffusion? La plupart des utilisateurs reçoivent du spam dans leur boîte de réception car ils vendent des listes de diffusion avec d'autres sociétés. Certaines entreprises peuvent abuser de la liste de diffusion pour envoyer des e-mails potentiellement dangereux.

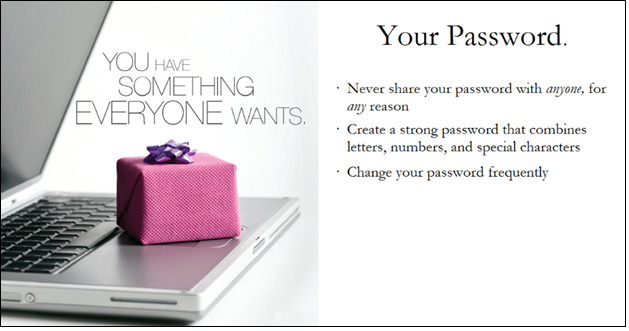

Changez régulièrement les mots de passe de votre compte

Changer les mots de passe des réseaux sociaux, de la messagerie instantanée et du compte bancaire les plus utilisés est une bonne pratique de sécurité. Tout le monde devrait s'habituer à changer de mot de passe à intervalles réguliers. Cependant, assurez-vous de ne pas utiliser les mêmes mots de passe partout.

Cet article explique comment vous protéger contre les attaques de phishing. J'espère que cet article vous a aidé! S'il vous plaît partager avec vos amis aussi.