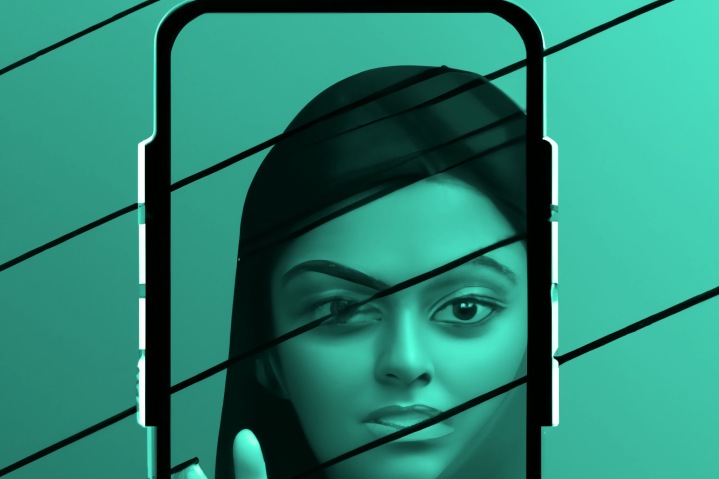

تتجسس تطبيقات Android عليك – ولا توجد طريقة سهلة لإيقافها :

لا تحتاج مشاكل الأمان في Android إلى مقدمة ، ولكن هناك تهديد آخر لم يتلق نصيبه العادل من الوعي يتعلق ببرامج التجسس وتطبيقات Stalkerware. يمكن تثبيت هذه التطبيقات سرًا على هاتف الضحية لمراقبة نشاطها ويمكن استغلالها لمضايقة ضحايا العنف المنزلي والانخراط في المطاردة عبر الإنترنت. كل ما يحتاجه شخص ما هو الوصول المادي إلى هاتف الضحية لتثبيت هذه التطبيقات ، وهو أمر ليس صعبًا للغاية في حالات العنف المنزلي.

أطلق عليها نسخة مدعومة بالتطبيقات من مطاردة AirTag ، ولكن على المنشطات ، لأن تطبيقات برامج التجسس هذه يمكنها سرقة كل شيء بما في ذلك الرسائل وسجلات المكالمات ورسائل البريد الإلكتروني والصور ومقاطع الفيديو. يمكن للبعض أيضًا تنشيط الميكروفون والكاميرا ، ونقل هذه التسجيلات سرًا إلى خادم بعيد حيث يمكن للمسيء الوصول إليه. نظرًا لأن سياسات Google Play لا تسمح بتطبيقات المطاردة ، يتم بيع هذه التطبيقات عبر مواقع ويب تابعة لجهات خارجية وتحتاج إلى تحميلها جانبًا.

على الرغم من خطورة الأمر ، فإن الموقف أكثر قسوة بسبب الافتقار إلى آليات الدفاع على هواتف Android ، خاصة بالنسبة للأشخاص الذين لا يتمتعون بالذكاء التكنولوجي بشكل خاص. قام جهد بحثي تعاوني بقيادة Alex Liu من جامعة كاليفورنيا ، سان دييغو ، بدراسة 14 تطبيقًا من تطبيقات Stalkerware المتاحة بسهولة من مواقع الويب الخاصة بأطراف خارجية – ووجدها محملة ببعض الإمكانات المقلقة للغاية.

نطاق غير مسبوق من الضرر

من حيث قدراتها الأساسية ، تمكنت هذه التطبيقات من الوصول إلى إدخالات التقويم وسجلات المكالمات وإدخالات الحافظة وجهات الاتصال والمعلومات التي تم سحبها من التطبيقات الأخرى المثبتة على هاتف الضحية وتفاصيل الموقع ومعلومات الشبكة وتفاصيل الهاتف والرسائل وملفات الوسائط.

تمكنت غالبية هذه التطبيقات أيضًا من الوصول سرًا إلى موجز الكاميرا والميكروفون لالتقاط الوسائط المتعددة ، والتقاط لقطات شاشة عبر أمر بعيد وحتى الوصول إلى البيانات المحمية. لكن هذا ليس المكان الذي تنتهي فيه قصة الرعب.

حاول أحد عشر تطبيقًا من التطبيقات المدروسة إخفاء عملية إلغاء تثبيتها ، في حين أن كل تطبيق من تطبيقات برامج التجسس يأتي مشفرًا بوظيفة “متشددة” سمحت له بالبدء تلقائيًا بعد إعادة التشغيل أو بعد إزالة الذاكرة بواسطة نظام Android. تُعرف هذه التطبيقات بتعطيل أزرار “فرض الإيقاف” و “إلغاء التثبيت” في بعض الحالات.

قد يعتقد المرء أن نظرة سريعة على مشغل التطبيق ستنبه الضحية حول أي تطبيقات مشبوهة مثبتة على هواتفهم. لكن هذا الامتياز غير متاح حقًا لضحايا تطبيقات برامج التجسس هذه ، والتي يمكن أن تكلف ما بين 30 إلى 100 دولار مع نموذج الاشتراك.

إخفاء النظام والتلاعب به وتشغيله

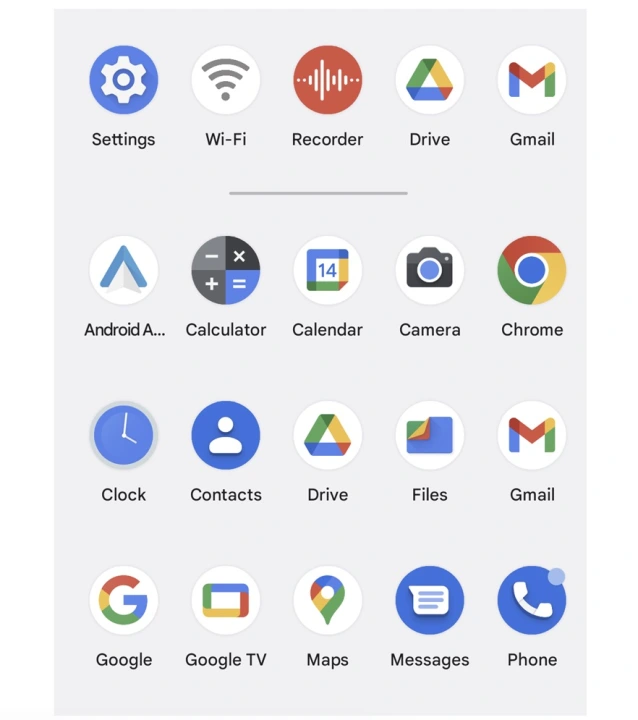

أخبر ليو ، المؤلف الرئيسي للورقة البحثية ، Digital Trends في مقابلة أن معظم هذه التطبيقات تحاول إخفاء أو استخدام أسماء وأيقونات “بريئة” لتجنب الشك. على سبيل المثال ، حاول 11 تطبيقًا من أصل 14 تطبيقًا لبرامج التجسس الاختباء على مرأى من الجميع تحت ستار تطبيقات بأسماء مثل “Wi-Fi” و “خدمة الإنترنت” و “SyncServices” ، كاملة مع رموز نظام قابلة للتصديق للمساعدة في تجنب أي شك .

نظرًا لأن هذه خدمات أساسية للهاتف ، فلن يرغب الكثير من المستخدمين في التعامل معها خوفًا من أن يؤدي ذلك إلى كسر الأنظمة المقابلة على هواتفهم. لكن هناك ما هو أكثر من عامل التهديد هنا. قال ليو: “لقد رأينا أيضًا حالات متقدمة حيث تكون هذه التطبيقات قادرة على الاختباء على شاشة التطبيق أو مشغل التطبيق”.

حاولت بعض هذه التطبيقات بنشاط إخفاء رمز التطبيق بعد تثبيتها حتى لا تخمن الضحية أبدًا أن برنامج المراقبة كان نشطًا على هواتفهم. علاوة على ذلك ، فإن معظم هذه التطبيقات ، على الرغم من تشغيلها في الخلفية وإساءة استخدام نظام أذونات Android ، لا تظهر على شاشة التطبيقات الحديثة.

“إذا كنت لا ترى ذلك ، كيف تعرف ذلك.”

سألت Digital Trends Liu عما إذا كانت تطبيقات برامج التجسس هذه التي تعمل سراً في الخلفية ، وتجمع معلومات شخصية حساسة ، يمكن أن تظهر في ما يسمى بالتطبيقات الأنظف التي تنصح المستخدمين بإلغاء تثبيت التطبيقات التي لم يستخدموها منذ فترة. يقول ليو ، الذي سيقدم النتائج في مؤتمر في زيورخ هذا الصيف ، إن الفريق لم يستكشف هذا الاحتمال.

ومع ذلك ، هناك احتمالات ضئيلة في أن تقوم تطبيقات نظافة التخزين هذه بتحديد تطبيقات برامج التجسس على أنها زائدة عن الحاجة لأن هذه التطبيقات تعمل دائمًا في الخلفية ولن يتم تمييزها على أنها غير نشطة. لكن البراعة المطلقة التي توظفها بعض هذه التطبيقات هي مادة كوابيس الخصوصية.

متستر ومحفوف بالمخاطر وعرضة للتسرب للغاية

عند تشغيل الكاميرا في أي تطبيق ، سترى معاينة لما هو أمام الكاميرا. تعمل بعض هذه التطبيقات على تقليص حجم المعاينة إلى 1 × 1 بكسل أو حتى جعل المعاينة شفافة ، مما يجعل من المستحيل اكتشاف ما إذا كان تطبيق المطاردة يسجل مقطع فيديو أو يرسل العرض المباشر إلى خادم بعيد.

لا يُظهر بعض هؤلاء حتى معاينة ، ويلتقطون الفيديو مباشرةً وينقلونه سراً. أحد هذه التطبيقات ، يسمى Spy24 ، يستخدم نظام متصفح سري لبث لقطات كاميرا كاملة الدقة. المكالمات الهاتفية والتسجيل الصوتي هي أيضًا سمة شائعة إلى حد ما بين هذه التطبيقات.

تم العثور أيضًا على تطبيقات Stalkerware المدروسة لإساءة استخدام إعدادات الوصول على Android. على سبيل المثال ، يطلب المستخدمون الذين يعانون من إعاقة بصرية أو سمعية من الهاتف قراءة المحتويات التي تظهر على الشاشة. تسمح هذه الثغرة لهذه التطبيقات بقراءة المحتوى من التطبيقات الأخرى التي تعمل على الشاشة ، واستخراج البيانات من الإشعارات ، وحتى تجنب مشغل إيصال القراءة.

تزيد تطبيقات برامج التجسس من إساءة استخدام نظام الوصول لتسجيل ضغطات المفاتيح ، وهي طريقة شائعة لسرقة المعلومات الحساسة مثل بيانات اعتماد تسجيل الدخول للمحافظ والأنظمة المصرفية. اعتمدت بعض التطبيقات التي تمت دراستها على نظام الرسائل القصيرة ، والذي يتضمن إرسال الفاعل السيئ رسالة نصية قصيرة لتفعيل وظائف معينة.

ولكن في حالات قليلة ، لم تكن هناك حاجة حتى إلى رسالة SMS للتفعيل للقيام بهذه المهمة. أحد التطبيقات (يسمى Spapp) قادر على مسح جميع البيانات الموجودة على هاتف الضحية عن بُعد باستخدام رسالة نصية قصيرة فقط. يمكن للمخترق إرسال رسائل عشوائية بمجموعات مختلفة من رموز المرور للقيام بذلك ، حتى بدون معرفة المعتدي ، مما يزيد عامل الخطر.

في حين أن تطبيقات برامج التجسس المتوفرة بسهولة تعتبر خطيرة من تلقاء نفسها ، إلا أن هناك جانبًا آخر يثير القلق وهو ضعف أمانها عندما يتعلق الأمر بتخزين المعلومات الشخصية المسروقة. قامت مجموعة صحية من هذه التطبيقات بنقل البيانات عبر اتصالات HTTP غير المشفرة ، مما يعني أن الفاعل السيئ يمكنه التنصت على شبكة Wi-Fi والوصول إليها كلها.

قامت ستة من التطبيقات بتخزين جميع الوسائط المسروقة في عناوين URL عامة ، مع تخصيص أرقام عشوائية لحزم البيانات. يمكن للمتسلل اللعب بهذه الأرقام العشوائية لسرقة البيانات المرتبطة ليس بحساب واحد فقط ، ولكن بحسابات متعددة منتشرة عبر أجهزة مختلفة للتجسس على الضحايا العشوائيين. في بعض الحالات ، تستمر خوادم تطبيقات برامج التجسس في جمع البيانات حتى بعد انتهاء صلاحية ترخيص الاشتراك.

ما الذي تستطيع القيام به؟

لذا ، كيف يمكن لمستخدم الهاتف الذكي العادي تجنب أن يصبح الضحية التالية لتطبيقات برامج التجسس هذه؟ يقول ليو إن ذلك سيتطلب إجراءً استباقيًا لأن Android ليس لديه أي نظام آلي لتنبيهك بشأن تطبيقات برامج التجسس. يشدد ليو على أنه “لا توجد طريقة محددة لمعرفة ما إذا كان هناك خطأ ما بهاتفك”.

ومع ذلك ، يمكنك البحث عن علامات معينة. قال لي ليو: “تعمل هذه التطبيقات باستمرار في الخلفية ، لذا ستصادف استخدام بطارية مرتفع بشكل غير طبيعي”. “هكذا تعرف أن شيئًا ما قد يكون خطأ.” يسلط Liu أيضًا الضوء على نظام التنبيه بمستشعر Android ، والذي يعرض الآن رمزًا في الأعلى عند استخدام الكاميرا أو الميكروفون بواسطة أحد التطبيقات.

ليو ، وهو حاصل على دكتوراه. طالب في قسم علوم الكمبيوتر بالجامعة ، يقول إنه إذا ارتفع استخدام بيانات هاتفك المحمول فجأة ، فهذه أيضًا علامة على وجود خطأ ما لأن تطبيقات برامج التجسس هذه ترسل باستمرار حزمًا كبيرة من البيانات ، بما في ذلك ملفات الوسائط وسجلات البريد الإلكتروني وما إلى ذلك. خادم بعيد.

هناك طريقة أخرى مضمونة للعثور على هذه التطبيقات المشبوهة ، خاصة تلك التي تختبئ من مشغل التطبيق ، وهي التحقق من قائمة جميع التطبيقات المثبتة على هاتفك من داخل تطبيق الإعدادات. إذا رأيت أي تطبيقات تبدو مريبة ، فمن المنطقي التخلص منها. “يجب عليك مراجعة كل تطبيق ومعرفة ما إذا كنت تتعرف عليه أم لا. هذا هو الحل النهائي لأنه لا يوجد تطبيق يمكنه الاختباء هناك “، يضيف ليو.

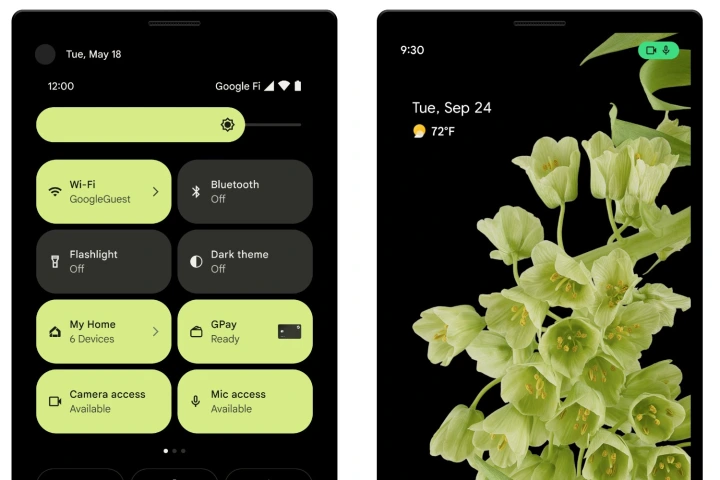

أخيرًا ، لديك أيضًا لوحة معلومات الخصوصية ، وهي ميزة مقدمة في Android 12 ، والتي تتيح لك رؤية جميع الأذونات الممنوحة لكل تطبيق. بالنسبة إلى المستخدمين المهتمين بالخصوصية ، يُنصح بإلغاء الأذونات التي يعتقدون أن تطبيقًا معينًا لا ينبغي أن يمتلكها في المقام الأول. تتيح لوحة الإعدادات السريعة ، التي يمكن الوصول إليها عن طريق التمرير لأسفل من الحافة العلوية ، للمستخدمين تعطيل الوصول إلى الميكروفون والكاميرا إذا كان أي تطبيق يستخدم هذه الأذونات في الخلفية.

ويخلص ليو إلى أن “في نهاية المطاف ، أنت بحاجة إلى بعض الخبرة الفنية”. ليس هذا هو الوضع الذي يجب أن يكون عليه الوضع بشكل مثالي لمئات الملايين من مستخدمي الهواتف الذكية التي تعمل بنظام Android. لدى Liu وبقية الفريق الذي يقف وراء الورقة البحثية قائمة بالإرشادات والاقتراحات لـ Google لضمان ذلكذكري المظهريوفر درجة أعلى من الحماية للمستخدمين ضد تطبيقات برامج التجسس هذه.