Como protexerse de ataques de piratería e phishing

O hackeo é de dous tipos: ético e inmoral. A piratería ética implica establecer buracos de seguridade en software, servidores, etc., mentres que a piratería non ética realízase con fins ilegais. No caso de pirateo non ético, a vítima permanece inconsciente ata que é pirateada. Isto adoita facerse para entrar nunha conta, rede ou sistema para roubar información confidencial ou diñeiro.

O phishing é un dos métodos comúns de hackeo pouco ético utilizados polos hackers. O phishing é un tipo de piratería no que o atacante envía unha ligazón/correo electrónico á vítima. A ligazón/correo electrónico parece lexítimo para o destinatario, o que lle fai crer que a ligazón ou o correo electrónico é algo que quere ou necesita. Moitas veces, un correo electrónico de phishing aseméllase a unha solicitude bancaria, unha nota de alguén da súa empresa que solicita axuda financeira, etc.

Protéxete dos ataques de piratería e phishing

Neste artigo, decidimos compartir algunhas das mellores formas de protexerse de intentos de pirateo enganoso. O obxectivo final é facer que os lectores sexan conscientes dos distintos intentos de hackeo, e esta vez, un ataque de phishing.

Navega sempre de forma segura con HTTPS

Se queres manterte no lado seguro, sempre debes usar un sitio web seguro para o navegador. Agora a pregunta principal é como saber se un sitio web é seguro ou non? Debes mirar a barra de URL e a bandeira "HTTPS". Se un sitio web ten unha icona de "bloqueo" para a seguridade na barra de enderezos do navegador e o sitio web comeza con HTTPS, probablemente sexa seguro.

O navegador web moderno bloquea agora os sitios web que non están protexidos mediante HTTPS. Aínda que visites un sitio que non teña HTTPS, nunca introduzas datos persoais como o número de teléfono, as credenciais bancarias, os números de tarxeta de crédito, todo.

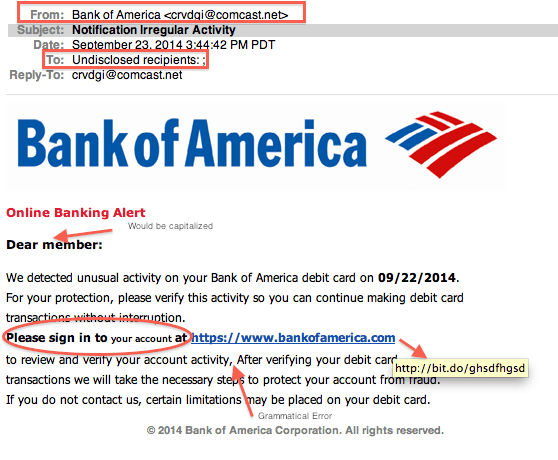

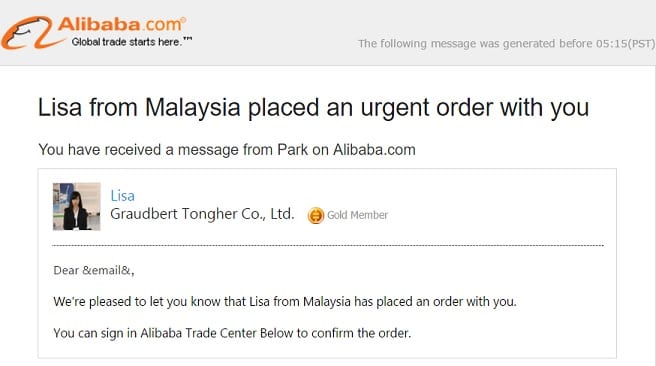

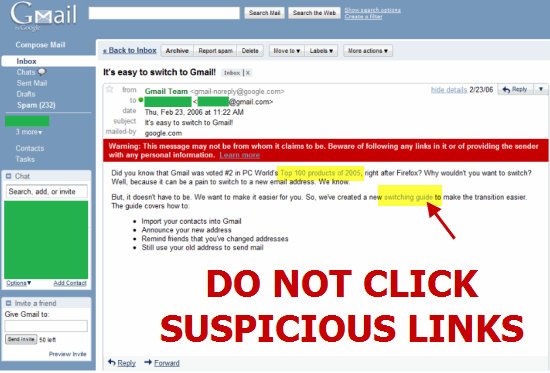

Recoñece correos electrónicos de estafa

Os hackers adoitan usar correos electrónicos para capturar persoas inocentes. Entón, antes de abrir ou responder un correo electrónico en particular, fíxate ben. Este correo electrónico parece sospeitoso? Os cibercriminales adoitan cometer erros tontos ao escribir correos electrónicos de phishing. A continuación, compartimos algúns puntos que che axudarán a identificar o correo electrónico de phishing.

- Copia o nome dunha empresa ou dun empregado real da empresa.

- Inclúe sitios que visualmente se asemellan a un negocio real.

- Promoción do agasallo ou perda dunha conta existente.

Comproba se hai erros de tipo

Ben, se parece falso, probablemente sexa falso. Os erros tipográficos poden ser un sinal de erro no correo electrónico. Polo tanto, antes de tomar calquera decisión final, asegúrese de ter en conta os erros tipográficos. En xeral, as campañas de phishing deixan pegadas detrás dos erros de escritura. Comprobe todas as maiúsculas no asunto do correo electrónico e moi poucos signos de admiración.

Coidado coas ameazas e a urxencia.

Ás veces, os cibercriminais poden pedirche que cambies rapidamente os teus contrasinais. Non obstante, debes ter en conta estes procedementos. Proporcionaránlle unha páxina web que require que introduza o seu contrasinal antigo para crear un novo. Unha vez que introduza o seu contrasinal antigo, será pirateado. Polo tanto, coidado coas ameazas e as urxencias. Para estar seguro, sempre debes comprobar se o evento que provoca unha sensación de urxencia é real ou non. Podes consultar o sitio de noticias tecnolóxicas para confirmar tales eventos.

Se tes que compartir urxentemente os teus datos con alguén e non tes ningún medio de comunicación fiable, podes contar coas chamadas telefónicas. As chamadas telefónicas eran moito máis seguras que as redes sociais que usas hoxe. Mesmo os sitios de redes sociais rexistran a túa actividade para mellorar a súa experiencia. No pasado, vimos que moitos sitios de redes sociais populares, aplicacións de mensaxería instantánea foron pirateadas como Twitter, Linkedin e incluso Telegram en 2016.

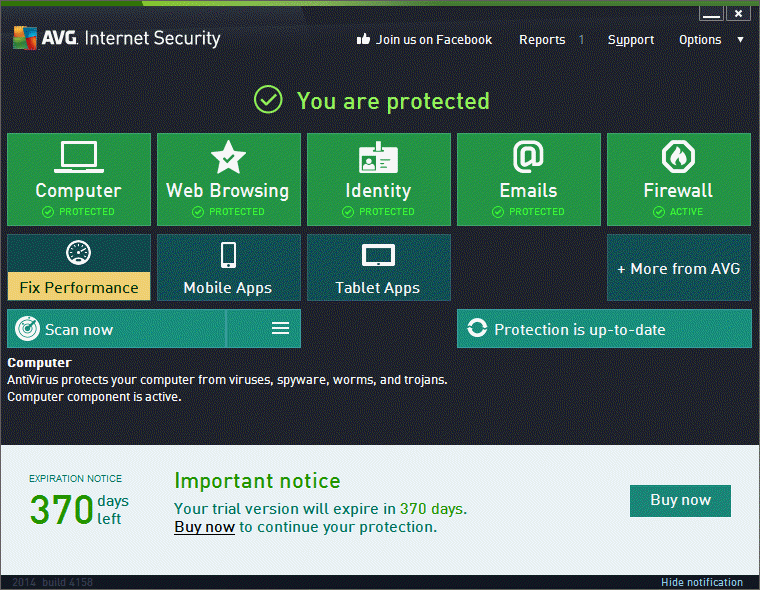

Use antivirus con seguridade en Internet

Moitos programas antivirus analizan o teu ordenador pero non te protexen das ameazas da rede. Polo tanto, mentres compras unha suite de seguranza, asegúrate de comprar aquel que ofreza protección en tempo real, protección de Internet e protección de rede. Podes usar Avast Free Antivirus ou Kaspersky Security cloud para protexer o teu PC. Ambos son de descarga gratuíta e ofrecen protección en tempo real contra todo tipo de ameazas de seguridade.

Evita ligazóns descoñecidas

Moitos atacantes de hoxe enviaránche unha ligazón de phishing que é só para un ataque de phishing e será pirateado a través dunha ranura conectada ao teu dispositivo. Entón, antes de facer clic en calquera ligazón, comprobe a estrutura da ligazón. Busca cousas sospeitosas como faltas de ortografía, frases incorrectas, etc.

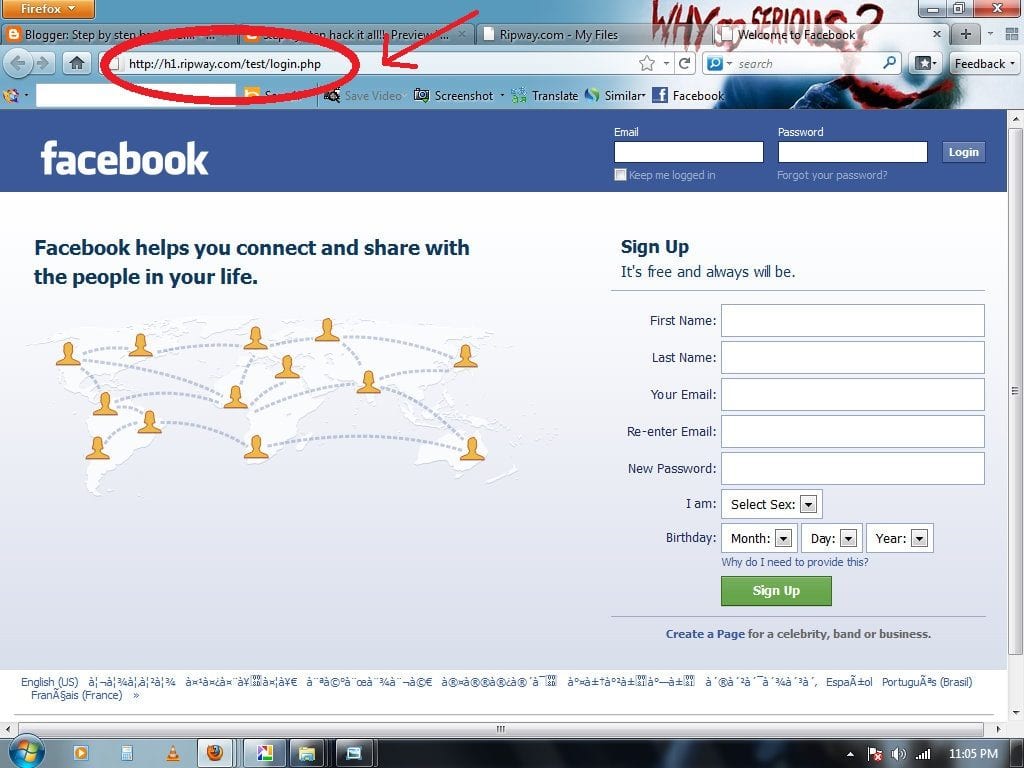

Busca clons

É moi sinxelo crear copias para cada sitio. Polo tanto, a ligazón na que premeches ás veces pode ser un truco de estafadores para piratear a túa conta. Antes de introducir as credenciais da súa conta, verifique dúas veces o URL ao que foi redirixido. Se ten algún erro ou se ve esquivo, o mellor é evitalo.

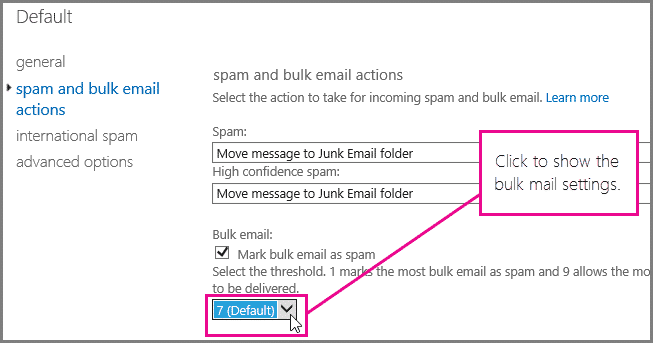

Comproba a túa configuración de spam

Algúns provedores de correo electrónico permiten aos usuarios actualizar a súa configuración de correo lixo. Os servizos de correo electrónico comúns como Gmail adoitan recoñecer automaticamente os correos electrónicos de spam e envíaos ao cartafol de correo lixo. Non obstante, non todos os provedores de servizos de correo electrónico son tan intelixentes como Gmail e cómpre comprobar a súa configuración de correo lixo. Algúns provedores de servizos de correo electrónico populares permiten aos usuarios especificar o nivel de detección de spam.

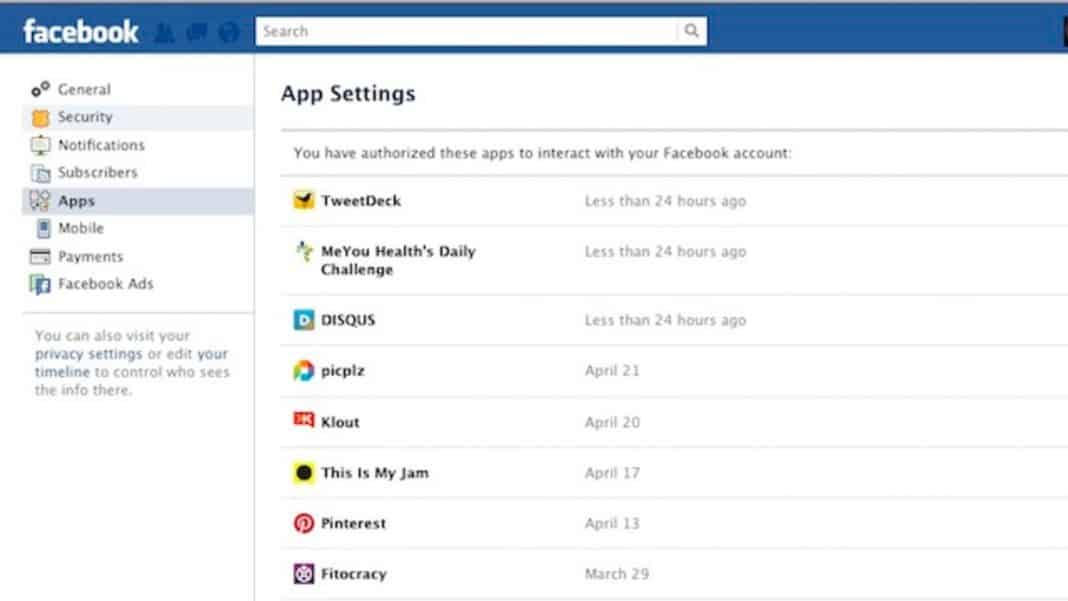

Comproba os permisos das aplicacións

Agora que todos estamos conectados a redes sociais como Facebook, Twitter, Instagram, etc., é necesario comprobar os permisos da aplicación regularmente. As aplicacións de Facebook poden ser útiles e divertidas, pero tamén teñen permiso para xestionar os teus datos. Polo tanto, asegúrate de revogar os permisos da aplicación de Facebook se deixas de usala.

Non inicies sesión nos servizos mentres utilizas a wifi pública

Cando te conectas a unha rede WiFi aberta ao público, o teu dispositivo conectado, sexa o teu teléfono intelixente ou portátil, convértese nun branco fácil para os cibercriminales. Se non é phishing, as conexións WiFi públicas poden provocar outros problemas, como a fuga de datos. Os piratas informáticos poden descubrir que sitios web visitas, que escribes e moito máis. Os cibercriminales poden redirixilo a unha páxina web que parece lexítima, pero que é unha trampa. Podes acabar introducindo os teus datos e converterte nun branco fácil para os hackers. O mellor é utilizar unha conexión móbil, aínda que exista WiFi pública dispoñible.

Descarga o software de fontes fiables

Ben, os ataques de phishing aparecen principalmente nos ordenadores, pero iso non fai que os usuarios de teléfonos intelixentes sexan seguros. Os piratas informáticos farán todo o posible para obter os teus datos confidenciais. Algúns sitios requiren que os usuarios se rexistren e introduzan os detalles da tarxeta de crédito/débito antes de descargar o software; É mellor evitar estes sitios.

Mentres descargues aplicacións de fontes de confianza, estarás no lado seguro, pero introducir información confidencial en fontes non fiables é só unha invitación aberta aos piratas informáticos para que se fagan cargo dos teus datos. Polo tanto, asegúrate de descargar software e aplicacións de Android de fontes fiables para reducir o risco de ataques de phishing.

Consulta as opinións

Comprobar as opinións dos usuarios antes de introducir datos sensibles como datos bancarios, etc. é outra cousa que podes facer para evitar un ataque de phishing. As opinións dos usuarios son sempre a mellor opción para coñecer calquera sitio web ou software en particular. Entón, le as críticas ou comentarios e estamos seguros de que obterás algunhas pistas concluíntes. Se atopas que moitos usuarios se queixan de intentos de piratería ou ataques de phishing, o mellor é abandonar este servizo ou aplicación.

Máis información sobre a política de privacidade do sitio

A maioría dos sitios comerciais teñen unha política de privacidade á que normalmente se pode acceder no pé de páxina ou a cabeceira da páxina web. Necesitas investigar se un sitio web vende lista de correo? A maioría dos usuarios reciben spam nas súas caixas de entrada porque venden listas de correo electrónico con outras empresas. Algunhas empresas poden abusar da lista de correo para enviar mensaxes de correo electrónico potencialmente perigosas.

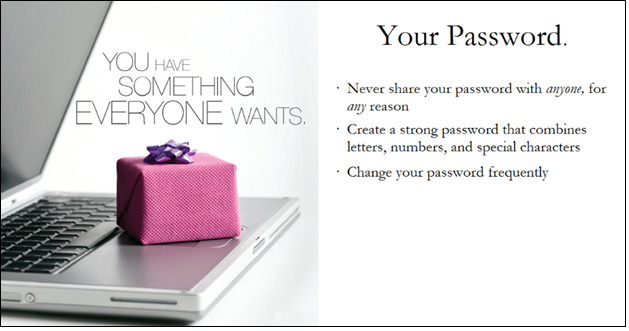

Cambia os contrasinais da túa conta regularmente

Cambiar os contrasinais das redes sociais, a mensaxería instantánea e a conta bancaria máis utilizadas é unha boa práctica de seguridade. Todo o mundo debería acostumarse a cambiar os contrasinais a intervalos regulares. Non obstante, asegúrate de non usar os mesmos contrasinais en todas partes.

Este artigo explica como protexerse de ataques de phishing. Espero que este artigo che axude! Comparte tamén cos teus amigos.